Sensible Daten sind am besten vor dem Zugriff fremder Benutzer geschützt, wenn sie verschlüsselt sind. Mit EFS bietet Windows XP Professional zwar eine Option zur Dateiverschlüsselung, diese ist aber nicht für jeden Einsatzzweck die optimale Lösung. Usern von Windows XP Home fehlt gänzlich eine solche Funktion. In dem folgenden Artikel stellen wir für verschiedene Szenarien Programme vor und zeigen, wie man diese sinnvoll einsetzt.

Kurzer Exkurs in Sachen Verschlüsselung

Beim Verschlüsseln werden die Inhalte einer Datei durch einen Algorithmus in Kombination mit einem Schlüssel (oft auch als Passwort bezeichnet) so verfremdet, dass der eigentliche Inhalt nicht mehr erkennbar ist. Beim Entschlüsseln wird dieser Vorgang wieder rückgängig gemacht. Die Wissenschaft hinter dem Ver- und Entschlüsseln wird als Kryptografie bezeichnet.

Verschlüsselungsvarianten

Grundsätzlich gibt es 3 Arten von Verschlüsselung.

a.) Symmetrische Verschlüsselung

Bei dieser Variante wird zum Ver- und Entschlüsseln jeweils der gleiche Schlüssel benutzt. Nur durch einen ausreichend langen Schlüssel und einen sicheren Verschlüsselungsalgorithmus sind die verschlüsselten Dateien sicher vor so genannten "Brute-Force-Angriffen", bei denen alle möglichen Schlüssel nacheinander ausprobiert werden. Derzeit gilt das Advanced Enryption Standard (AES) als sicher und nicht zu knacken. Der Algorithmus ist frei verfügbar und darf ohne Lizenzgebühren in Hard- und Software eingesetzt werden. Auch Blowfish gilt derzeit als sicher und arbeitet bei verschiedenen Vergleichstests noch etwas schneller als AES. Dagegen sollte man das veraltete DES nicht mehr einsetzen, da es mit seiner Schlüssellänge von nur 56-Bit grundsätzlich einem längeren Brute-Force-Angriff nicht standhält. DES wurde zwischenzeitlich durch AES abgelöst.

b.) Asymmetrische Verschlüsselung

Im Gegensatz zur symmetrischen Verschlüsselung kommen bei der asymmetrischen Verschlüsselung, auch als Public-Key-Verfahren bezeichnet, 2 Schlüssel zum Einsatz. Jeder Nutzer besitzt zwei Schüssel: einen öffentlichen Schlüssel und einen privaten Schlüssel.

Dateien werden mit dem öffentlichen Schlüssel verschlüsselt und können nur mit dem privaten Schlüssel wieder entschlüsselt werden. Verwenden 2 Benutzer das Public-Key-Verfahren, muss der Versender nur den öffentlichen Schlüssel des Empfängers wissen, um die Datei damit zu verschlüsseln. Der Empfänger kann dann nur mit seinem privaten Schlüssel die Datei wieder entschlüsseln. Für alle anderen Benutzer ist die Datei dagegen wertlos, da der private Schlüssel fehlt. Beispielsweise nutzt das Encryption File System (EFS) von Windows XP Professional bzw. Windows Server 2003 das asymmetrische Verschlüsselungsverfahren.

c.) Kombination: Hybride Verschlüsselung

Die hybride Verschlüsselung ist eine Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung. Damit werden die Vorteile beider Verfahren genutzt - die hohe Geschwindigkeit für die symmetrische Verschlüsselung der Nutzdaten und die sicherere asymmetrische Verschlüsselung für den kleinen Session Key. Das Verfahren kommt u.a. beim Netzwerkprotokoll IPsec zum Einsatz. Bekannteste Vertreter der hybriden Verschlüsselung sind PGP (bzw. GnuPG) und S/MIME.

So funktioniert es: Ein Dokument wird mit einem symmetrischen Schlüssel verschlüsselt. Dieser Schlüssel selbst wird nun mit dem Public-Key des Empfängers verschlüsselt und kann nur mit dessen privaten Schlüssel wieder entschlüsselt werden. Damit wird vermieden, dass große Datenmengen mit dem doch langsamen asymmetrischen Verfahren ver- und entschlüsselt werden müssen. Lediglich der Schlüssel des symmetrischen Verfahrens muss auf diese Weise ver- und entschlüsselt werden.

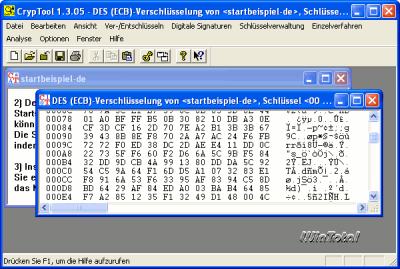

Wer sich mit dem Thema Kryptografie näher beschäftigen möchte, sollte einen Blick auf CrypTool werfen. CrypTool ist ein kostenloses Programm, mit dessen Hilfe Sie kryptographische Verfahren anwenden und analysieren können. So können Sie neue Dokumente erstellen und bestehende Dokumente öffnen und weiter bearbeiten. Ein Dokument kann mittels verschiedener Verschlüsselungsverfahren ver- und entschlüsselt werden. Es stehen sowohl klassische (zum Beispiel das Caesar-Verschlüsselungsverfahren) als auch moderne Kryptoverfahren (beispielsweise das RSA- und das DES-Verfahren sowie auf elliptischen Kurven basierende Verfahren) zur Verfügung.

Programme zur Ver- und Entschlüsselung von Dateien und Ordnern

Auf WinTotal haben wir in der Rubrik Verschlüsselung und Passwörter eine kleine Auswahl von Programmen rund um diesen Themenkomplex. Die Auswahl beinhaltet keinen Anspruch auf Vollständigkeit und beinhaltet nur Programme, welche nach unserer Meinung auf Grund von Funktionsumfang sowie Preis und Leistung besonders empfehlenswert erscheinen.

Mit den folgenden Programmen können Sie auf einfache Weise Dateien ver- und entschlüsseln. Sie benötigen jeweils nur den geheimen Schlüssel. Wenn Sie die Datei versenden, muss der Empfänger mit dem gleichen Programm die Datei wieder entschlüsseln, sofern das Verschlüsselungsprogramm keine ausführbare Datei erstellen kann, welche nach einem Doppelklick die Eingabe des Schlüssels fordert und den Inhalt dann selbstständig entschlüsselt.

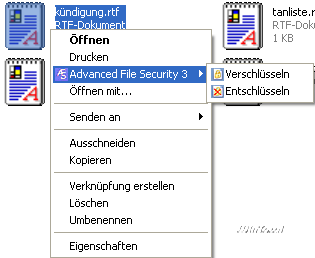

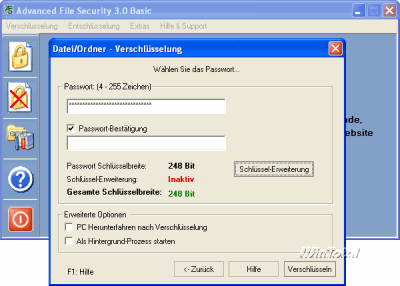

Advanced File Security

Das einfache Advanced File Security verschlüsselt Dateien mit dem AES-Algorithmus und maximal 256-Bit. Die Freeware, welche auch kommerziell eingesetzt werden darf, bindet sich nach der Installation in das Kontextmenü des Explorers ein und kann von hier aus Dateien ver- und entschlüsseln.

|

| Advanced File Security |

Das eigentliche Programm ist auch ohne Installation startbar und eignet sich somit selbst für mobile Datenträger wie USB-Sticks. Die Quelldatei kann nach der Verschlüsselung gelöscht werden.

Shareware, Deutsch, Download über WinTotal (leider nicht mehr Freeware)

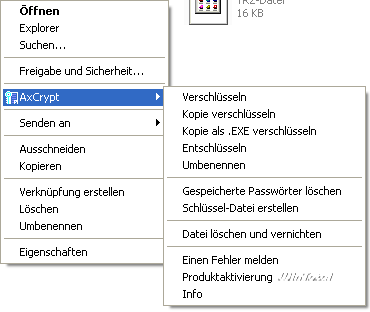

AxCrypt

Auch das auf Open Source-Lizenz basierende AxCrypt bindet sich nach der Installation in das Kontextmenü ein.

|

| AxCrypt |

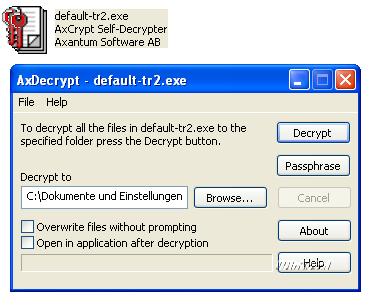

Neben dem Verschlüsseln und Entschlüsseln mit AES (128-Bit) kann AxCrypt Dateien auch als EXE verschlüsseln. Die so verschlüsselte Datei kann vom Empfänger ohne weitere Software nach Eingabe des Schlüssels wieder entschlüsselt werden.

|

| AxCrypt |

Zusätzlich kann die Software mit einem Datenshredder vorhandene Dateien auch sicher löschen, indem diese vor dem Löschen mit zufälligen Inhalten überschrieben werden.

Open Source, Multilingual, Download über WinTotal

Sophos Free Encryption

Sophos Free Encryption ist die lizenzfreie Version von SafeGuard PrivateCrypto. Sophos Free Encryption bietet ebenfalls AES-Verschlüsselung mit 128-Bit und kann verschlüsselte Dateien als EXE-Files abspeichern, welche optional auch komprimiert werden. Die Software ist allerdings nur für den privaten Gebrauch kostenlos.

Freeware für den Privatgebrauch, Deutsch/Englisch, Download über WinTotal

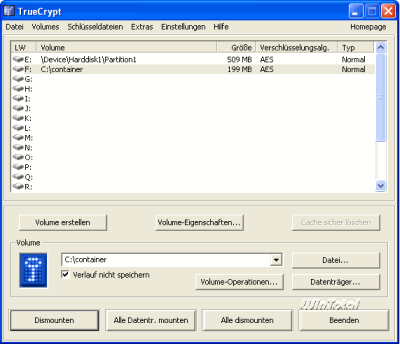

Die erste Gruppe der vorgestellten Programme eignet sich nur zum Verschlüsseln einzelner Dateien oder Ordner. Eine andere Methode ist das Verschlüsseln ganzer Containerdateien, welche sich wie Festplatten ansprechen lassen. Unser Favorit hierfür ist das kostenlose TrueCrypt. Eine Containerdatei ist eine von außen nicht einsehbare Datei, welche im inneren verschlüsselt ein Dateisystem mit den eigentlichen Daten versteckt und von TrueCrypt ähnlich wie ein ISO-Image gemountet wird.

TrueCrypt

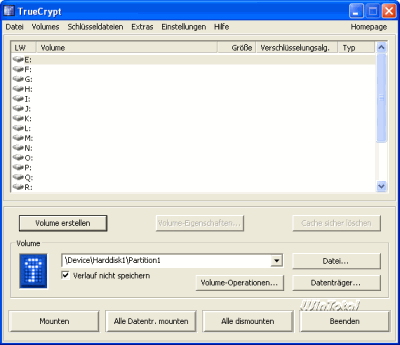

TrueCrypt, welches unter Open Source-Lizenz verfügbar ist, erzeugt verschlüsselte Volumes, welche sich wie normale Festplatten in das System einbinden lassen. Ein Volume kann dabei eine Containerdatei oder eine echtes Laufwerk (USB-Stick, Festplattenpartition) sein. Ohne Entschlüsselung sind weder Dateistruktur noch Inhalte der Volumes einsehbar.

Auf dem Screenshot sehen Sie zum einen eine 199 MB große Containerdatei mit dem Buchstaben F: sowie einen USB-Stick mit 509 MB, welche beide verschlüsselt als Volumes angemeldet sind. Sie können beide Volumes über die Buchstaben E und F wie normale Festplatten ansprechen.

TrueCrypt ist überaus mächtig im Leistungs- und Funktionsumfang. Die vielen Optionen sind alle in einer ausführlichen, englischen PDF-Datei beschrieben. Über die Optionen können Sie beispielsweise festlegen, wie lange die Volumes zugänglich sind, wenn kein Schreib- oder Lesezugriff erfolgt. Nach xx Minuten sperrt dann TrueCrypt die Volumes und verlangt wieder die Eingabe des Schlüssels. Über das Systray-Symbol hat man Schnellzugriff auf die wichtigsten Funktionen von TrueCrypt.

Open Source, Deutsch/Englisch, Download über WinTotal

Mögliche Einsatzgebiete von TrueCrypt

USB-Stick mit Verschlüsselung und NTFS als Dateisystem

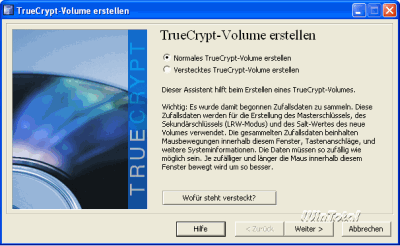

Wenn beispielsweise der USB-Stick keine Verschlüsselung bietet, können Sie diesen einfach mit TrueCrypt nachträglich verschlüsseln. Klicken Sie hierzu auf Volume erstellen.

Der folgende Assistent hilft beim Erstellen eines TrueCrypt-Volumes.

Anmerkung: Versteckte Volumes sind eine Besonderheit von TrueCrypt. Hierbei versteckt das Programm eine verschlüsselte Containerdatei in einer verschlüsselten Containerdatei. Je nach eingegebenem Passwort wird die äußere oder innere Datei geöffnet. Sollte man also einmal in die Verlegenheit kommen, zur Herausgabe eines Passwortes gezwungen zu werden, könnte man sogar gefahrlos das vermeintlich richtige Passwort preisgeben, ohne dass Verdacht geschöpft wird.

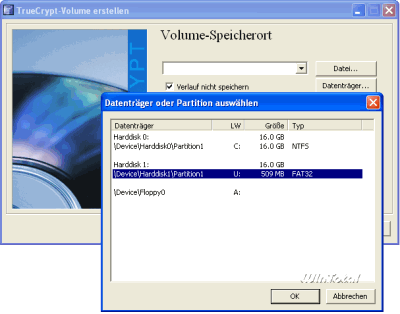

Im folgenden Dialog wählen Sie das Ziel des Volumes. Klicken Sie für einen USB-Stick auf Datenträger und wählen Sie den entsprechenden Datenträger aus (im Beispiel U:).

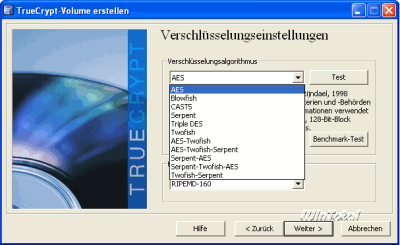

Im nächsten Dialog können Sie den Verschlüsselungsalgorithmus, darunter auch AES und BlowFish, auswählen.

Je nach verwendetem Algorithmus verändert sich auch die Schreib- und Lesegeschwindigkeit auf dem Volume. Mit dem Button "Benchmark-Test" können Sie die Geschwindigkeit abhängig vom Algorithmus testen lassen. Im Regelfall sollten Sie AES oder Blowfish wählen.

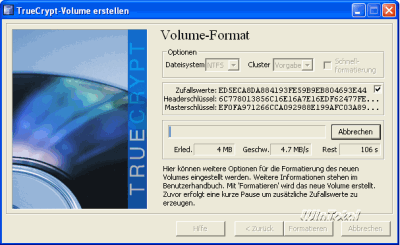

Im Dialog zum Formatieren des Volumes können Sie dann auch das Dateisystem des Volumes festlegen. Damit ist es möglich, auch auf USB-Sticks, welche normalerweise nur FAT als Dateisystem bieten, mit NTFS zu arbeiten.

Wenn die Formatierung abgeschlossen ist, können Sie das soeben erstellte Volume im Programmfenster über den Button "Datenträger" auswählen und anschließend als Laufwerk mounten. Den zu verwendenden Buchstaben legen Sie dabei selbst fest.

Wenn Sie in dem Beispiel nun auf "Mounten" klicken, wird das Volume auf dem USB-Stick als NTFS-Datenträger mit dem Buchstaben E: im System angemeldet.

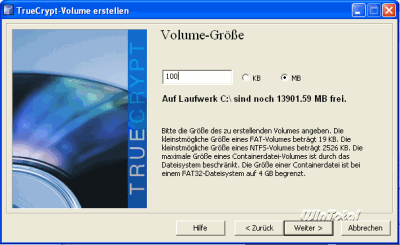

Virtuelle Volumes über Containerdateien

Ein weiteres Einsatzgebiet ist die Nutzung von Containerdateien. Diese können ebenfalls über den Assistenten erstellt werden. Hier wählen Sie allerdings "Datei" als Ziel aus und vergeben einen eigenen Namen. Im Gegensatz zum vorherigen Beispiel legen Sie die Größe des Volumes diesmal selbst fest.

Das fertige Volume können Sie als Containerdatei dann ebenfalls mounten und wie eine Festplatte ansprechen.

Traveller Disk in Aktion

Eine weitere Spezialität von TrueCrypt ist die Traveller-Disk-Funktion. Mit dieser können Sie einen Datenträger mit einer Autostart-Funktion versehen. Der Assistent kopiert alle notwendigen Dateien sowie eine autorun.inf auf einen Datenträger und kann automatisch ein Volume mounten.

|

| Traveller Disk erstellen |

In dem Beispiel kopieren wir die Traveller-Disk-Dateien auf einen USB-Stick (Buchstabe U:) und geben vor, dass er automatisch das virtuelle Volume "Container" im Pfad c: mit dem ersten freien Laufwerksbuchstaben mounten soll. Wird nun der USB-Stick angesteckt, muss man nur noch den Schlüssel eingeben und hat dann Zugriff auf das Volume "container".

Sie könnten auch die Traveller-Disk-Dateien zusammen mit einem Volume auf eine CD/DVD brennen, müssten dann aber im Pfad "Mountoption" mit relativen (z.B. homedata) Pfaden arbeiten. Würden Sie nun eine solche CD/DVD einlegen, wird ein darauf befindliches Volume automatisch gemountet, sobald Sie den Schlüssel eingegeben haben.

Mit Hilfe der Traveller-Disk auf einem USB-Stick oder einer Diskette zusammen mit einem Volume in einer Container-Datei können Sie gefahrlos private Daten auf dem Firmen-PC ablegen (sofern erlaubt), diese aber vor dem Zugriff anderer Mitarbeiter und Administratoren schützen. Da Sie den Dateinamen der Containerdatei frei wählen können, lassen sich diese Dateien unauffällig in den Tiefen einer Festplatte verstecken. Wer vermutet z.B. hinter default.tmp schon einen Container mit privaten Daten.

Hybride Verschlüsselung mit PGP und OpenPGP

PGP

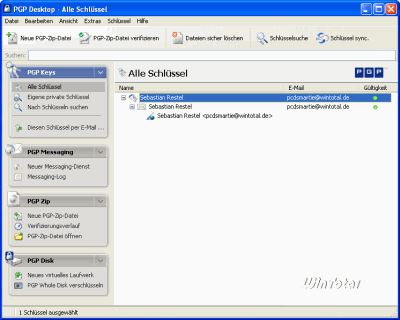

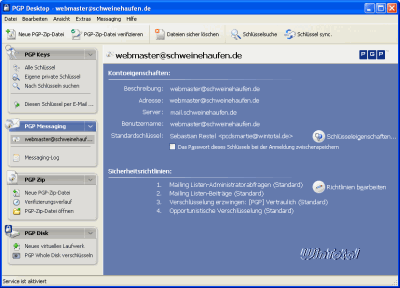

PGP ist die bekannteste Software zur Verschlüsselung von Daten aller Art. Das Programm nutzt das System der hybriden Verschlüsselung, welche eingangs erklärt wurde. Für den Download muss man zumindest eine gültige Mailadresse angeben, anschließend bekommt man den Download-Link samt Test-Lizenz als PDF zugemailt. Es handelt sich hier um eine Trial-Version, die sich nach 30 Tagen in eine Freeware-Version zurückschaltet. Es bleiben folgende Funktionen aktiv: PGP Datei-Verschlüsselung und -Signierung, PGP Zip sowie Verschlüsselung, Verifizierung und Signierung des Inhalts des aktiven Fensters und der Zwischenablage. Die Funktionen werden gleich erläutert. Bei der Installation müssen Name, Mail-Adresse und Lizenznummer eingegeben werden.

Freeware, Multilingual, Download über WinTotal

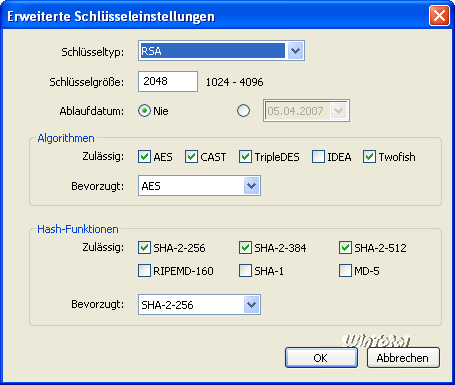

Während des Setups kann man Schlüssel erstellen oder bestehende importieren. PGP beherrscht unter anderem AES und TripleDES.

|

| PGP Schlüsseleinstellungen |

Die Programm-Oberfläche ist einfach und übersichtlich gehalten:

Folgende Funktionen bietet das Programm im Trial-/Vollversionsmodus:

- PGP Whole Disk: Verschlüsselung von ganzen Datenträgern

- PGP Virtual Disk: sichere Dateien, Ordner, USB-Laufwerke und CDs mittels verschlüsselten Containern

- PGP Mail: automatische Verschlüsselung und Signierung von E-Mails samt Anhängen

- PGP Secure Messenger: Verschlüsselung von AOL-Messenger-Nachrichten (somit auch ICQ)

- PGP Zip: Komprimierung und Verschlüsselung von Nachrichten, Mail-Anhängen und Dateien

- PGP Shred: sicheres Löschen von Daten

Im Punkt Bedienung ist dieses Programm vorbildlich. Die Integration in Windows und Mailprogramme ist sehr gut. Einige Beispiele:

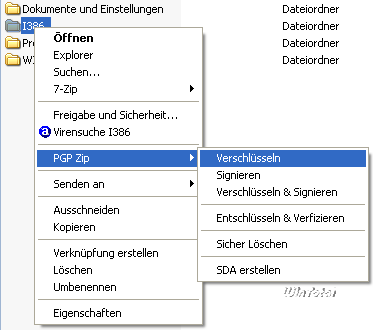

|

| Integration in das Kontextmenü |

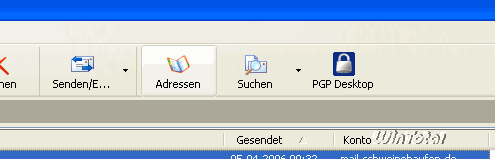

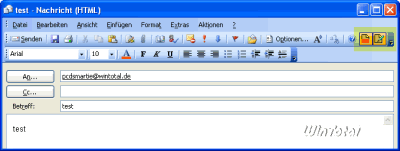

|

| Einbindung in Mailclients |

Die Mail-Verschlüsselung und -Signierung benötigt keinen Konfigurations-Aufwand im Mailprogramm. Sobald PGP eine Mail über bekannte Mail-Ports erkennt, wird die Verschlüsselung und/oder Signierung je nach Konfiguration automatisch angewandt.

Bedienfreundlicher kann man Verschlüsselung kaum haben. Die Home-Version von PGP Desktop kostet allerdings auch 105 Euro. Wessen Geldbeutel dies nicht verkraftet, kann sich die kostenlose Alternative anschauen: OpenPGP.

OpenPGP

OpenPGP ist ein standardisiertes, hybrides Verschlüsselungs- und Signierungs-Protokoll, welches 1998 nach einer Reihe von Ereignissen auf den Weg gebracht wurde. OpenPGP basiert auf dem Quellcode von PGP 5.x, welcher wegen damaliger Exportbestimmungen in den USA als Buchform exportiert wurde. Diese Bestimmungen sahen vor, dass Verschlüsselungen >40 Bit verboten waren. Weiterhin waren die in PGP verwendeten Algorithmen (IDEA und RSA) patentiert. Außerdem gab es falsche Gerüchte, dass Hintertüren in PGP existieren würden.

Inzwischen folgt PGP dem ursprünglich nach ihm entwickelten OpenPGP-Standard fast vollständig, sodass es kaum noch zu Problemen beim Austausch von Daten kommt.

Die erste Implementierung von OpenPGP war GnuPG, welches bis heute in vielen Programmen zum Einsatz kommt. Beispielsweise gab es eine Suite namens GnuPT, welche Schlüsselverwaltung, Mailverschlüsselung und Dateiverschlüsselung vereinigte. Die Entwicklung ist aber zugunsten eines anderen Open Source-Projektes namens gpg4win eingestellt worden, welches allerdings nicht so schlank wie GnuPT daherkam. Beide Programme gemeinsam: Eine einheitliche Oberfläche gibt es leider nicht. Im Folgenden wird gpg4win in der heute aktuellen Version 1.00 vorgestellt (April 2006). Anschließend wird eine Extension für das Mailprogramm Thunderbird namens EnigMail noch ein Thema sein, welches anwenderfreundlich Mail-Verschlüsselung und -Signierung zur Verfügung stellt.

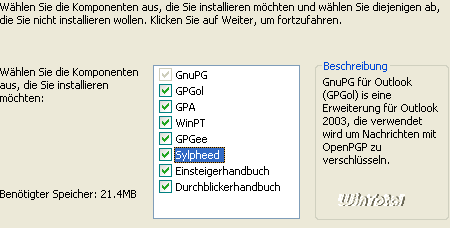

gpg4win

Wie bereits erwähnt, besteht gpg4win aus Einzelkomponenten, welche im Installer gewählt werden können:

|

| gpg4win Installer |

Die Tools im Einzelnen sind:

- GnuPG - Kommandozeilen-Tool, sorgt für die eigentliche Verschlüsselung

- GPGol - ein Outlook 2003-Plug-In zur Verschlüsselung und Signierung von Mails

- GPA - Schlüsselverwaltung

- WinPT - alternative Schlüsselverwaltung - entscheiden Sie selbst, welche Ihnen zusagt

- GPGee - Kontextmenü-Erweiterung für den Windows Explorer zur Verschlüsselung und Signierung

- Sylpheed - POP3-Mailprogramm und Newsreader mit integrierter GnuPG-Unterstützung

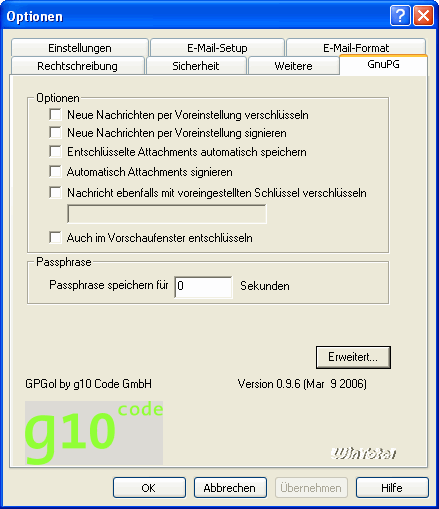

Wie bei PGP erstellt man in der Schlüsselverwaltung zunächst einen persönlichen Schlüssel. Dieser Schlüssel hat einen öffentlichen und einen geheimen Teil. Der Schlüssel kann zur Zertifizierung, zum Signieren und zur Verschlüsselung verwendet werden. Die Integration in Outlook 2003 bietet in der Hauptoberfläche von Outlook 2003 einen Button für den Schnellzugriff auf die Schlüsselverwaltung und 2 Buttons (Verschlüsseln + Signieren) beim Erstellen einer Mail.

Dazu gibt es eine Karteikarte in den Outlook-Optionen mit wichtigen Einstellungen zum Plug-In.

|

| Einstellungen zum Plug-In |

Nun hat man alle technischen Mittel, die benötigt werden. Jetzt brauchen Sie nur noch den öffentlichen Schlüssel desjenigen, dem Sie eine verschlüsselte Nachricht schicken möchten. Diesen Schlüssel kann derjenige in der Schlüsselverwaltung als ASC-Datei exportieren. Es gibt auch so genannte Schlüsselserver, welche öffentliche Schlüssel von vielen Personen vorhalten. Daraus kann man ebenfalls Schlüssel in die eigene Schlüsselverwaltung importieren.

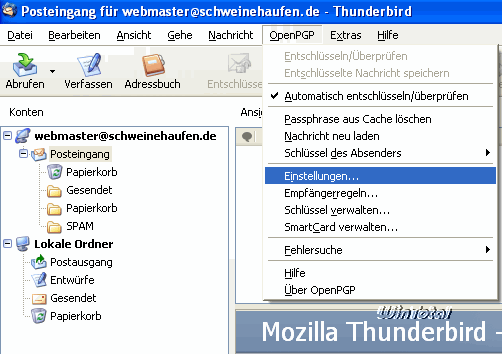

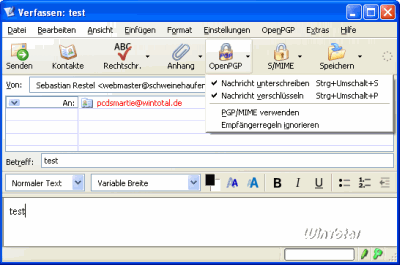

EnigMail

EnigMail ist ein Plug-In für den Mailclient Thunderbird und bietet OpenPGP-Verschlüsselung und -Signierung. Das Programm benötigt ein installiertes GnuPG, gpg4win kann also auch hier eingesetzt werden. Der Download liegt als XPI-Datei vor, welche über Extras - Erweiterungen in Thunderbird installiert werden kann.

Open Source, Multilingual, Download über WinTotal

Nach der Installation muss zunächst der Pfad zu GnuPG (gpg.exe) eingestellt werden.

|

| EnigMail - Einstellungen |

Anschließend ist EnigMail einsatzbereit.

Nachrichten werden nach dem Klick auf "Senden" entsprechend den Einstellungen verschlüsselt und/oder signiert und anschließend versendet.

Andere Mail-Clients

Für fast jeden Mail-Client gibt es auch eine Möglichkeit der Nutzung von OpenPGP respektive dessen Implementierung GnuPG. Dazu finden Sie auf dieser Seite viele Informationen. Auch speziell für Mailprogramm-Implementationen ist die Seite zu empfehlen. Beispielsweise finden Sie hier Programme wie GPGRelay - ein Mail-Proxy, der für Verschlüsselung und Entschlüsselung bei POP3 und SMTP sorgt. IMAP-Unterstützung ist zwar technisch vorhanden, funktioniert aber nicht korrekt und wird auch derzeit nicht weiterentwickelt. Für Outlook Express 5.0/5.5/6.0 gibt es ein Plug-In vom Entwickler der Schlüsselverwaltung WinPT, welche einfach die vorhandenen Verschlüsselungs- und Signierungs-Buttons der in Outlook Express implementierten S/MIME-Unterstützung nutzt.

Fazit

Je nach Anwendungsgebiet und Einsatzzweck gibt es verschiedene Lösungen und Arbeitsweisen zur Verschlüsselung, oftmals sogar kostenlos. Sensible Daten brauchen künftig nicht mehr ungesichert gespeichert oder ins Internet gesendet werden. Es liegt am Nutzer, für Datensicherheit zu sorgen. Die Möglichkeiten sind zumindest für jedermann vorhanden und einsetzbar.

Sollten Probleme mit Ihrer Verschlüsselungssoftware auftauchen, ist die Website des Herstellers immer ein guter Anlaufpunkt.

Ø 3,95

Ø 3,95