Tipps und Tricks für die Absicherung einen WLAN-Netzwerkes.

Egal ob im privaten oder im geschäftlichen Umfeld: Wenn Sie ein Netzwerk betreiben, hat Sicherheit immer die oberste Priorität. Während Kabelnetzwerke aufgrund Ihrer Technologie bereits einen gewissen Schutz bieten, haben Sie in einem Funknetz mit deutlich größeren Problemen zu kämpfen. Denn ungeschützt ist dieses allen in Reichweite befindlichen Personen zugänglich und Ihre Daten können sehr leicht abgefangen werden. Lesen Sie hier, wie Sie ein WLAN generell funktioniert und wie Sie es vor unbefugten Zugriffen schützen können.

- Ein WLAN (Wireless Local Area Network) ist ein drahtloses lokales Netzwerk, das immer dann zum Einsatz kommt, wenn eine Verkabelung der Netzwerkgeräte nur schwer umsetzbar oder mit einem hohen Aufwand verbunden ist.

- Nach heutigem Kenntnisstand ist WPA2 mit CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) und AES (Advanced Encryption Standard) die sicherste Verschlüsselungsmethode. Diese soll allerdings in naher Zukunft durch WPA3 abgelöst werden.

- Das Ausblenden der SSID bringt keine erhöhte Sicherheit, denn der Verbindungsaufbau zwischen Client und Access Point erfolgt unverschlüsselt. Das bedeutet, dass Hacker den Netzwerknamen mit einem entsprechenden Tool (z.B. einem Sniffer) trotzdem herausfinden können.

Inhalt

1. So funktioniert ein WLAN

Ein Drahtlosnetzwerk im Grunde genommen immer aus zwei Teilen: Einem Sender (dem Router) und einem Empfänger (dem Client). Bei Letzterem handelt es sich beispielsweise um ein Notebook, Android-Smartphone oder Tablet, das sich mit dem Router verbindet und darüber eine Verbindung zum Internet herstellt. Alternativ können sich auch zwei oder mehrere Clients mit dem Router verbinden und untereinander Daten austauschen. Aus Sicherheitsgründen müssen auf beiden Seiten Vorsichtsmaßnahmen ergriffen werden.

1.1. WLAN Sicherheit: Die häufigsten Schwachstellen in drahtlosen Netzwerken

Tatsächlich sind es fast immer Bequemlichkeit und/oder Fahrlässigkeit, die Angreifer einladen und so den Betreibern von Drahtlosnetzwerken zum Verhängnis werden. Zu den häufigsten Fehlern bzw. Schwachstellen zählen:

- Default-Benutzer und -Kennwörter in Access Points und Routern

- Unsichere Grundkonfigurationen in Access Points und Routern

- Unsicheres Access Points in Enterprise Netzwerken

- Veraltete Sicherheitsstandards

- Fehlerhafte Implementierungen von WPS und WPA2

- Evil Twin und Mac-Spoofing

- Angreifbarkeit durch DoS (Denial of Service)

Gut zu wissen: Bei den sogenannten Evil-Twin-Angriffen schleusen Angreifer mithilfe modifizierter Firmware einen falschen Access Point ins WLAN, den die Teilnehmer fortan für den eigentlichen Access Point halten und kontaktieren. Der Evil Twin reagiert darauf seinerseits mit einer Abfrage der Authentifizierung und gelangt so über das ahnungslose Netzwerkgerät an die Zugriffsdaten für das Netzwerk.

1.2. Das Problem mit den veralteten Sicherheitsstandards

Das größte Problem stellen wahrscheinlich die veralteten Sicherheitsstandards dar, die leider auch von aktuellen Routern und Access Points immer noch unterstützt werden. So gelangen auch ältere Geräte ins Netz, über die sich für Angreifer trotz Authentifizierung und Verschlüsselung ohne große Schwierigkeiten Zugang verschaffen können.

Seit 2012 dürfen offiziell zwar alle neuen WLAN-Geräte kein TKIP mehr unterstützen und WAPs (Wireless Access Points) seit 2014 nur noch WPA2-AES anbieten – in der Praxis sieht es aber leider ganz anders aus.

2. So schützen Sie Ihr WLAN vor Angriffen

2.1. Einstellungen am Access Point

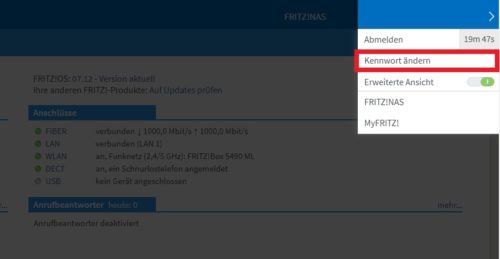

2.1.1. Individuellen Administratorzugang erstellen

Der Router wird mit einer sogenannten Firmware betrieben, die Ihnen eine grafische Benutzeroberfläche präsentiert, sobald Sie die IP-Adresse des Access Points oder Routers aufrufen. Über diese nehmen Sie die Einstellungen vor. Für den Zugriff darauf benötigen Sie ein Administratoren-Konto, für das bereits ein Standard-User und -Passwort existieren. Der Haken: Die Login-Daten sind nicht individuell, sondern für alle Geräte der Modellreihe gleich, und zudem meist auch sehr einfach gehalten (zum Beispiel „admin“ sowohl für den Nutzernamen als auch das Passwort oder einfach nur „12345“). Sie sollte sich daher umgehend in die Router-Konfiguration einloggen und eigene Anmeldedaten für den Admin-Account vergeben.

2.1.2. Verschlüsselung einrichten

Im nächsten Schritt sollten Sie unbedingt die Verschlüsselung für Ihr WLAN einrichten, denn ohne diese kann praktisch jeder auf Ihr Netzwerk zugreifen oder über Ihren Internetzugang surfen. Hackern wäre es damit ein Leichtes, Ihre privaten Daten zu stehlen. Ein WLAN ohne Verschlüsselung zu betreiben ist laut Bundesamt für Sicherheit in der Informationstechnik (BSI) grob fahrlässig und sollte unbedingt vermieden werden!

In der Regel können Sie zwischen drei Verschlüsselungsmethoden auswählen: WEP, WPA und WPA2. WEP stammt aus dem Jahr 1997 und gilt aufgrund verschiedener Schwachstellen als unsicher und veraltet. Auch Kombinationen sind theoretisch möglich, allerdings nicht zu empfehlen. Entscheiden Sie sich lieber für WPA oder, noch besser, dem moderneren WPA2. Sollten Sie noch Netzwerkgeräte nutzen, die den WPA2-Standard nicht unterstützen, können Sie alternativ auch die Methode WPA + WPA2 wählen. Damit wird je nach Kompatibilität zwischen WPA und WPA2 gewechselt. Die Konfigurationsautomatik WPS sollten Sie generell nur aktivieren, wenn Sie diese auch wirklich benötigen.

2.1.3. Sicheres WLAN-Kennwort festlegen

Mithilfe des WLAN-Kennwortes oder Sicherheitsschlüssels melden sich Teilnehmer an Ihrem Drahtlosnetzwerk an. Auch hier sollten Sie das standardmäßig vorgegebene Passwort in jedem Fall wechseln. Dafür können Sie bei den meisten Router bis zu 64 Zeichen verwenden – nutzen Sie diese auch!

Darüber hinaus sollte Ihr Sicherheitsschlüssel auch Groß- und Kleinbuchstaben bzw. Sonderzeichen enthalten, denn nur derartige Zufalls-Kennwörter bietet einen größtmöglichen Schutz (z.B. vor Brute-Force-Attacken). Weitere Informationen zum Thema „sichere Passwörter“ finden Sie außerdem in diesem Beitrag.

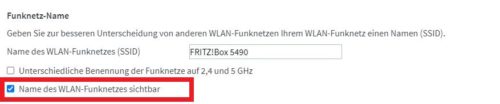

2.1.4. WLAN Sicherheit: Namen des Funknetzes ändern / verbergen

Über den voreingestellten Netzwerkname, die sogenannte SSID (Service Set Identifier), können Hacker Ihr Router-Modell identifizieren und potenzielle Sicherheitslücken ausnutzen. Die SSID wird allen in Signalreichweite befindlichen Geräten angezeigt. Vermeiden Sie daher unbedingt persönliche Angaben, die auf Sie selbst, Ihr Unternehmen oder Ihren Standort hinweisen.

Gut zu wissen: Die meisten Router bieten zwar auch die Möglichkeit an, die SSID auszublenden (Hidden SSID), allerdings stellt die Technik für einen Angreifer keine allzu große Hürde dar. Hinzu kommt, dass eine Hidden SSID den Verbindungsaufbau für die berechtigten Clients erschwert oder einige Geräte den Access Point gar nicht mehr sehen können.

2.1.5. Firmware des Routers aktuell halten

Wie jede andere Software kann auch die oben bereits erwähnte Firmware Fehler respektive Sicherheitslücken enthalten oder nicht mehr aktuell sein. Zum Schutz Ihres WLANs sollten Sie diese jedoch immer auf dem neuesten Stand halten. Die meisten Router besitzen eine automatische Update-Funktion, die Sie einfach aktivieren können. Sollte das nicht der Fall sein, müssen Sie sich selbst regelmäßig über Aktualisierungen informieren und diese manuell herunterladen und installieren.

Achtung! Unter Umständen werden nach einem Firmware die zuvor getroffenen Einstellungen zurückgesetzt und müssen im Anschluss händisch wiederhergestellt werden. Notieren Sie sich daher am besten vor dem Update die aktuelle Konfiguration.

2.2. Einstellungen am Client

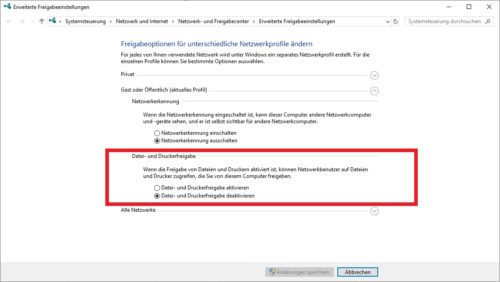

2.2.1. Datei- und Druckerfreigabe deaktivieren

Deaktivieren Sie auf Ihrem Windows-PC die Datei- und Druckerfreigabe oder schützen Sie diese mit sicheren Passwörtern. Auf diese Weise verhindern Sie, dass andere Rechner im Drahtlosnetzwerk Zugriff auf Ihre Dateien erhalten.

3. WLAN Sicherheit: Weitere sinnvolle Schutz-Maßnahmen

- verwenden Sie feste IP-Adressen anstelle von DHCP

- aktivieren Sie die MAC-Adressen-Filterung

- deaktivieren Sie Wi-Fi Protected Setup (WPS)

- bauen Sie zusätzliche Sicherheitskomponenten ein (z.B. eine Firewall, ein Intrusion Detection System oder IEEE 802.1X)

- Verwenden Sie wann immer möglich ein Kabel

- betreiben Sie Office-, Privat- und Gästenetzwerk getrennt

- Deaktivieren Sie Ihr WLAN, wenn Sie es nicht benötigen (z.B. während eines Urlaubs)

- überprüfen und testen Sie regelmäßig die Aktualität und Leistung Ihrer Netzwerkkomponenten

Gut zu wissen: Wi-Fi Protected Setup (WPS) ist eine Spezifikation des Industriekonsortiums WFA (WiFi Alliance), die auf Basis einer Konfigurationsautomatik die Konfiguration von WLAN-Clients erleichtert. Die Einstellung erfolgt dabei wahlweise auf Knopfdruck (WPS-PBC) oder per PIN-Eingabe (WPS-PIN). Dabei wird allerdings eine Schwachstelle erzeugt, die es Hackern erlaubt, sich per Brute-Force-Angriff die WPS-PIN anzueignen.

(46 votes, average: 4,40 out of 5)

(46 votes, average: 4,40 out of 5)