Ein Kapitel »Einführung in Gruppenrichtlinien« im Integrationshandbuch Microsoft-Netzwerk birgt die Gefahr, dass ein fortgeschrittener Administrator sich langweilen wird, weil Begriffsdefinitionen und die Aufzählung der Möglichkeiten, die Gruppenrichtlinien bieten, ihm keine neuen Erkenntnisse vermitteln, ihn schlichtweg langweilen. Ein Neueinsteiger wird andererseits durch eine viele Seiten umfassende Einführung in die Theorie überfordert. Erst der praktische Umgang mit Gruppenrichtlinien wird ihm die Augen öffnen, wozu Gruppenrichtlinien gut sind und warum sie dazu geeignet sind, die Administration eines Netzwerkes unter Windows Server immens zu vereinfachen.

Teil 2 - Die Gruppenrichtlinien von Windows XP einsetzen

Teil 3 - Vorlagedateien für fehlende Gruppenrichtlinien selbst erstellen

Teil 4 - Microsoft Office im Netzwerk

| Diese Artikelserie ist ein Ausschnitt aus dem "Integrationshandbuch Microsoft-Netzwerk" von Ulrich Schlüter. Erscheinungstermin: Oktober 2004 bei Galileo Computing. (ISBN 3-89842-525-8) und wurde WinTotal exklusiv vorab zur Verfügung gestellt. |

Wie man sich dem Thema »Gruppenrichtlinien« nähert

Überfliegen Sie dieses Kapitel, um möglichst schnell in die praktischen Übungen mit Gruppenrichtlinien einzusteigen, die die Folgekapitel beinhalten. Besonders der Einsteiger sollte gar nicht erst versuchen, jede der Ausführungen dieses Einleitungskapitels bis in die Tiefe zu durchschauen. Lesen Sie dieses Einführungskapitel später ein zweites Mal intensiver, sobald Sie durch die praktischen Übungen gelernt haben, Gruppenrichtlinien anzuwenden. Die graue Theorie dieses Einführungskapitels ist mit praktischem Hintergrundwissen dann viel leichter zu verstehen. Sobald Sie durch die praktischen Übungen ein Grundverständnis für die Anwendung von Gruppenrichtlinien erarbeitet haben, ist dann aber dieses Einführungskapitel wichtig, um das Detailwissen über Gruppenrichtlinien in einen gedanklichen Gesamtzusammenhang einordnen zu können und die zum Thema gehörenden Begriffe sauber gegeneinander abgrenzen zu können.

Die Gruppenrichtlinieneinstellungen einer Small Business Server 2003-Installation analysieren und übernehmen:

Bei Microsoft können Sie online eine kostenlose 180 Tage-Evaluierungsversion von Windows Small Business Server 2003 bestellen. Die Installation der Standard-Edition besteht aus dem Einlegen von vier CDs und läuft automatisch fast ohne Benutzereingriffe ab. Das erstellte Active Directory und Dienste wie DHCP oder DNS sind anschließend weitgehend musterhaft vorkonfiguriert. Es werden zusätzliche Sicherheits- und Verteilergruppen, Skripte und Gruppenrichtlinien angelegt.

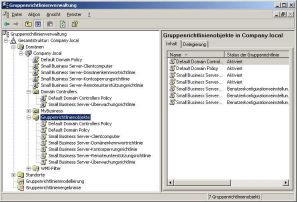

Um etwas über die Art zu lernen, wie Microsoft-Experten Gruppenrichtlinien musterhaft strukturieren und einstellen, sollten Sie auf einem installierten SBS 2003 das Snap-In Gruppenrichtlinienverwaltung starten und von allen installierten Gruppenrichtlinienobjekten einen Bericht erstellen, indem Sie die einzelnen GPOs mit der rechten Maustaste anklicken und Bericht erstellen wählen.

Auf der Buch-DVD finden Sie diese Berichte. Analysieren Sie anschließend, welche Berechtigungen vergeben wurden und welche Richtlinien wie voreingestellt wurden. Es erscheint sinnvoll, darüber nachzudenken, welche dieser Einstellungen auch in einer Nicht-SBS 2003-Umgebung übernommen werden sollten.

Was sind Gruppenrichtlinien?

Gruppenrichtlinien sind Sammlungen von Benutzer- und Computerkonfigurationseinstellungen, die mit Computern, Standorten, Domänen oder Organisationseinheiten (OUs) verknüpft werden, um das Verhalten des Benutzerdesktops zu steuern und darüber hinaus Dinge wie Sicherheitseinstellungen, Anmelde- und Abmeldeskripte, Skripte für den Start und das Herunterfahren eines Computers zu definieren oder z.B. Ordnerumleitungen festzulegen. Mit Gruppenrichtlinien kann das Verhalten des Betriebssystems bestimmt und dessen Optionen eingeschränkt werden. Es gibt aber auch Gruppenrichtlinien, mit denen das Verhalten und die Optionen von Anwendungen wie z.B. Microsoft Office von zentraler Stelle aus gesteuert werden kann.

Was sind Gruppenrichtlinienobjekte (Group Policy Objets, GPOs)?

Unter einem Gruppenrichtlinienobjekt versteht Microsoft eine Zusammenstellung von Gruppenrichtlinieneinstellungen. Neue Gruppenrichtlinienobjekte erstellen Sie mit Hilfe der Gruppenrichtlinienverwaltungskonsolen. GPOs werden auf Domänenebene (nicht auf Ebene der Active Directory Gesamtstruktur) in Gruppenrichtliniencontainern (GPCs) gespeichert. GPOs betreffen Computer (bzw. Computergruppen) oder Benutzer (bzw. Benutzergruppen) an Standorten, in einzelnen Domänen oder in Organisationseinheiten. Das bedeutet z.B., dass Sie eine Organisationseinheit (OU) mit der Bezeichnung Laptops erstellen können, für diese OU ein neues Gruppenrichtlinienobjekt erstellen und in diesem GPO all diejenigen Richtlinien spezifisch definieren, die nur Laptops betreffen, nicht aber andere Computer, welche ständig eine Verbindung zum Netzwerk haben. Die in diesem GPO betroffenen Richtlinieneinstellungen wirken sich auf alle Computerobjekte aus, die in die Organisationseinheit Laptops verschoben werden.

Darüber hinaus können GPOs auch für alleinstehende Computer erstellt werden, das heißt für Computer, die nicht oder nicht ständig an eine Active Directory-Domäne angeschlossen sind, wie z.B. Laptops oder Tablet PCs. Hier spricht man von lokalen Gruppenrichtlinienobjekten.

Auf einen Standort, eine Domäne oder eine Organisationseinheit können mehrere GPOs angewendet werden. Mehrere GPOs können darüber hinaus z.B. in einem Sammelcontainer des Active Directory, z.B. mit dem Namen organisationsübergreifende Gruppenrichtlinienobjekte erstellt werden. Danach kann jede dieser GPOs über die Funktion Gruppenrichtlinienverknüpfung mehreren anderen Containern (z.B. Organisationseinheiten) zugewiesen werden.

Was sind Gruppenrichtlinienverknüpfung?

Ein Beispiel soll die Methode der Gruppenrichtlinienverknüpfung demonstrieren: Sie erstellen für die einzelnen Abteilungen des Unternehmens Organisationseinheiten mit den Abteilungsnamen Verwaltung, Vertrieb, Einkauf, Produktion, Entwicklung. In diesen Abteilungs-OUs legen Sie die Benutzerobjekte an.

Bestimmte Gruppenrichtlinien sind abteilungsspezifisch, andere Gruppenrichtlinien sollen für alle Mitarbeiter der Organisation gelten. Die Richtlinien, die für alle Mitarbeiter gelten sollen, definieren Sie nur einmal in einem GPO, die für diesen Zweck in der Organisationseinheit organisationsübergreifende Gruppenrichtlinienobjekte erzeugt wird. Anschließend verknüpfen Sie dieses GPO mit allen Abteilungs-OUs. Müssen Sie später eine organisationsübergreifende Richtlinie hinzufügen oder anders definieren, so nehmen Sie diese Änderung komfortabel an einer zentralen Stelle vor, und nicht für jede Abteilung separat. Die Anzahl der benötigten GPOs bleibt so überschaubar, und die Anzahl möglicher Fehlerquellen ist minimiert.

Was sind Gruppenrichtliniencontainer (GPCs)?

Der Gruppenrichtliniencontainer (GPC) ist ein Active Directory-Objekt, das GPO-Eigenschaften speichert und Untercontainer für Gruppenrichtlinieninformationen zu Computern und Benutzern enthält. Der GPC enthält Versionsinformationen, um sicherzustellen, dass die Informationen im GPC mit den Gruppenrichtlinienvorlagen (GPT) synchronisiert sind. Darüber hinaus enthält der GPC die Statusinformation, ob das zugrunde liegende GPO derzeit aktiviert oder deaktiviert ist. Der Begriff GPC ist verwirrend, und seine Abgrenzung zum Begriff GPT schwer in den Griff zu bekommen. Deshalb taucht der Begriff GPC auch nur selten auf, und Sie müssen seine Bedeutung nicht ständig parat haben.

Wichtig ist aber der Hinweis, dass ein Gruppenrichtlinienobjekt temporär vollständig deaktiviert werden kann. Haben Sie z.B. die Vermutung, dass ein nicht erklärbares Verhalten im Zusammenspiel mehrerer GPOs durch die Einstellungen eines bestimmten GPO verursacht wird, so können Sie dieses GPO temporär deaktivieren, um die Vermutung zu verifizieren. Soll ein neues GPO mit verschiedenen Richtlinien erst zu einem späteren Zeitpunkt wirksam werden, so erstellen Sie dieses GPO mit allen Einstellungen im deaktivierten Status und aktivieren das neue GPO erst bei Bedarf.

Spätestens jetzt wird einem Neuling im Thema Gruppenrichtlinien schwindelig, und das Weiterlesen und Begreifen von Begriffen und Abkürzungen wird zur Geduldsprobe. Ich erinnere mich heute noch gut an meine eigene Verwirrung und den aufkommenden Frust beim erstmaligen Studium dieser komplexen Materie. Dessen bewusst habe ich bereits am Anfang dieses Kapitels vor der Mühsal dieses theoretischen Stoffes gewarnt. Deshalb erneut der tröstenden Hinweis: Sie müssen diese theoretischen Grundlagen nicht auf Anhieb verstehen. Sobald wir in den Folgekapiteln mit den Gruppenrichtlinien von Windows XP und Office 2003 herumgespielt haben und spätestens dann, wenn wir unserer eigenen Vorlagedateien für fehlende Gruppenrichtlinien zusammenbasteln, wird die graue Theorie mit praxisnahem Leben erfüllt, und Administratorfreude wird aufkommen. Bis dahin lautet die Devise Kopf einziehen und durchhalten. Ihre Disziplin wird später belohnt, mein Wort drauf.

Was sind Gruppenrichtlinienvorlagen (Group Policy Templates GPT)?

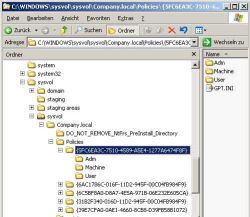

Die Gruppenrichtlinienvorlage (GPT) ist eine Ordnerstruktur im Verzeichnis %systemroot%\SYSVOL\sysvol\Policies von Domänencontrollern. Diese Ordnerstruktur wird in dem Moment erzeugt, in dem ein neues Gruppenrichtlinienobjekt (GPO) vom Administrator mittels einer Gruppenrichtlinienverwaltungskonsole angelegt wird. Sie speichert in Form mehrerer Konfigurationsdateien die Gruppenrichtlinien, aber auch z.B. Anmelde- und Abmeldeskripte und Skripte für den Start oder das Herunterfahren eines Computers, wenn diese Skripte über eine Gruppenrichtlinie definiert werden.

Diese Ordnerstruktur sehen Sie im Windows Explorer nur dann vollständig, wenn Sie die Option Geschützte Systemdateien ausblenden deaktiviert und die Optionen Inhalte von Systemordner anzeigen sowie Alle Dateien und Ordner anzeigen aktiviert haben. Als Administrator sollten Sie generell diese Voreinstellungen des Windows Explorers für alle Ordner übernehmen, und zwar sowohl bei der Arbeit am Server als auch bei der Arbeit an einem Client. In den weiteren Erläuterungen dieses Buches wird davon ausgegangen, dass Sie diese Voreinstellungen im Windows Explorer vorgenommen haben und somit alle Dateien und Ordner zukünftig sehen, also auch diejenigen, die das Attribut Versteckt oder das Attribut System haben. Ebenso muss die Option Erweiterungen bei bekannten Dateitypen ausblenden zumindest bei Administratoren und Mitarbeitern des Helpdesk deaktiviert sein. Diese Mitarbeiter müssen nicht nur um die Bedeutung von Dateinamenserweiterungen wissen, sie müssen die Erweiterungen bei Bedarf auch manipulieren können.

Bei der Erstellung eines Gruppenrichtlinienobjekts wird die entsprechende GPT-Ordnerstruktur auf dem Domänencontroller erzeugt. Gibt es mehrere Domänencontroller, so wird diese neue Ordnerstruktur anschließend auf die anderen Domänencontroller repliziert. Der Ordnername der GPT ist eine 36-stellige Kombination von Ziffern- und Buchstabenkolonnen, getrennt durch Bindestriche, und entspricht der GUID (Global eindeutige Kennung - Globally Unique Identifier) des erstellten GPOs.

Im Wurzelverzeichnis einer GPT-Ordnerstruktur finden Sie die Datei gpt.ini und die Unterordner Adm, Machine und User. Diese Hauptordner nehmen Unterordner auf, deren exakte Struktur von den Richtlinien abhängt, die Sie definieren. Die Datei gpt.ini enthält folgenden Variablen und deren Belegung:

displayName=Neues Gruppenrichtlinienobjekt: Diese Variable übernimmt nicht den Namen des GPOs, sondern hat den Standardnamen "Neues Gruppenrichtlinienobjekt".

Version=Versionsnummer: Eine neu erstellte GPOs erhält die Versionsnummer 0. Durch jede Richtlinie, die im GPO geändert wird, erhöht sich dieser Wert. Gibt es mehrere Domänencontroller, so stellt Active Directory durch den Vergleich der Versionsstände fest, auf welchem Domänencontroller die aktuellste Version einer GPO liegt und repliziert sie anschließend auf die übrigen Domänencontroller.

Disabled=0 oder 1, wobei diese Zeile nur in lokalen GPOs vorkommt und definiert, ob die GPO derzeit deaktiviert ist. Für alle anderen GPOs wird der Zustand aktiviert oder deaktiviert im GPC gespeichert, welcher sich im Active-Directory-Speicher befindet.

Nachfolgend werden die wichtigsten Ordner und deren Bedeutung genannt.

\Adm

Dieser Ordner nimmt die Gruppenrichtlinienvorlagedateien auf, die im Gruppenrichtlinieneditor hinzugeladen wurden. Gruppenrichtlinienvorlagedateien befinden sich im Verzeichnis %Systemroot%\inf oder müssen hierhin kopiert werden. Sie haben die Dateinamenserweiterung adm. Ein installiertes Windows 2000 Server oder Windows 2000 Professional hat andere Vorlagedateien als ein Windows XP Professional oder ein Windows Server 2003.

Die Vorlagedateien von Microsoft Office 2003 gehören nicht zum Lieferumfang der Microsoft Office 2003-CD. Sie werden bei der Installation des Office 2003 Resource Kit in das Verzeichnis %systemroot%\inf eines Computers eingespielt und müssen dann manuell in das Verzeichnis %systemroot%\inf des Domänencontrollers kopiert werden. Sie können für bestimmte Zwecke und Anwendungen selbst adm-Vorlagedateien erstellten, in das Verzeichnis %systemroot%\inf übernehmen und in einem GPO anschließend hinzuladen. Details zum Umgang mit adm-Dateien finden Sie in späteren Kapiteln.

\Machine

Dieser Ordner nimmt die Datei Registry.pol auf. Die Datei Registry.pol enthält nur die Einstellungen derjenigen Richtlinien, die in der Kategorie Computer aktiviert bzw. deaktiviert wurden, jedoch hat sie keinen Verweis auf Richtlinien, die unkonfiguriert bleiben. Wenn ein Computer gestartet wird und die Verbindung zu seiner Domäne aufnimmt, wird die Datei Registry.pol ausgewertet und in den Abschnitt HKEY_LOCAL_MACHINE der Registrierdatenbank des Computers übernommen. Das Format der Datei Registry.pol ist nicht kompatibel zur gleichnamigen Datei, die unter Windows 95, 98 oder NT 4.0 verwendet wurde.

\Machine\Applications

Dieser Ordner nimmt die Veröffentlichungsdateien (AAS-Dateien) auf, die von Windows Installer zur Installation von MSI-Paketen für Computer verwendet werden.

\Machine\Documents & Settings

Dieser Ordner enthält alle Dateien, die auf dem Desktop jedes Benutzers liegen sollen, unabhängig davon, welcher Benutzer sich anmeldet.

\Machine\Microsoft\Windows NT\SecEdit

Der Ordner nimmt die Datei GptTmpl.ini des Sicherheits-Editors auf.

\Machine\Scripts\Shutdown

Skripte und verknüpfte Dateien, die beim Herunterfahren eines Computers ausgeführt werden.

\Machine\Scripts\Startup

Skripte und verknüpfte Dateien, die beim Start eines Computers ausgeführt werden.

\User

Dieser Ordner nimmt die Datei Registry.pol auf. Die Datei Registry.pol enthält nur die Einstellungen derjenigen Richtlinien, die in der Kategorie Benutzer aktiviert bzw. deaktiviert wurden, jedoch hat sie keinen Verweis auf Richtlinien, die unkonfiguriert bleiben. Wenn sich ein Benutzer anmeldet, wird die Datei Registry.pol ausgewertet und in den Abschnitt HKEY_CURRENT_USER der Registrierdatenbank des Computers übernommen. Das Format der Datei Registry.pol ist nicht kompatibel zur gleichnamigen Datei, die unter Windows 95, 98 oder NT 4.0 verwendet wurde.

\User\Application

Dieser Ordner nimmt die Veröffentlichungsdateien (AAS-Dateien) auf, die von Windows Installer zur Installation von MSI-Paketen für Benutzer verwendet werden.

\User\Documents & Settings

Alle Dateien, die als Teil des Desktops eines Benutzers eingerichtet werden.

\User\Microsoft\RemoteInstall

Die Berechtigungen, die ein Benutzer hat, wenn er einen Computer mittels Remote Installation Service neu installiert.

\User\Scripts\Login

Die Skripte und verknüpften Dateien für ein zugewiesenes Anmeldeskript.

\User\Scripts\Logoff

Die Skripte und verknüpften Dateien für ein zugewiesenes Abmeldeskript.

Die Gruppenrichtlinienverwaltungswerkzeuge

Mit Gruppenrichtlinien kann auch das Verhalten und die Benutzeroberfläche eines einzelner Computer, der nicht mit einem Netzwerk verbunden ist, definiert werden. Unter Windows XP starten Sie dazu über Start – Einstellungen –Systemsteuerung – Verwaltung den Menüpunkt Lokale Sicherheitsrichtlinie. Schneller geht das, indem Sie über Start – Ausführen den Befehl gpedit.msc absetzen.

Über dieses Snap-In können Sie z.B. einen Laptop so absichern, dass der Anwender später nur wenige Einstellungen auf dem Laptop verändern und nur klar definierte Anwendungen starten kann. Sie minimieren durch diese Einschränkungen den Supportaufwand für Standalone-Computer.

Das typische Betätigungsfeld für Netzwerkadministratoren sind aber nicht die lokalen Gruppenrichtlinien, sondern die Richtlinien, die im Active Directory netzwerkweit implementiert werden und sich auf ganze Domänen, einzelne Standorte oder einzelne Organisationseinheiten auswirken. Diese Gruppenrichtlinien werden über die Snap-Ins Active Directory-Benutzer und – Computer, Active Directory-Standorte und Dienste, Gruppenrichtlinien oder über das Verwaltungswerkzeug GPMC.MSI gesteuert.

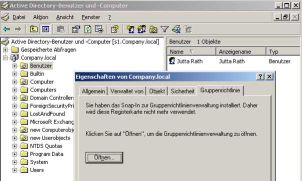

Mit dem Snap-In Active Directory-Benutzer und – Computer erstellen Sie Gruppenrichtlinienobjekte (GPOs) für eine Domäne oder eine Organisationseinheit. Sie klicken dazu entweder das Domänenobjekt oder ein Organisationseinheitenobjekt mit der rechten Maustaste an, wählen Eigenschaften, öffnen die Registerkarte Gruppenrichtlinien und klicken auf die Schaltfläche Neu.

Dann wählen Sie einen Namen für das neue Gruppenrichtlinienobjekt aus und klicken auf Bearbeiten. Dadurch starten Sie den Gruppenrichtlinieneditor und können nun einzelne Richtlinien definieren.

Mit dem Snap-In Active Directory-Standorte und Dienste erstellen Sie GPOs für einzelne Standorte. Die Vorgehensweise ist ähnlich der Vorgehensweise im Snap-In Active Directory-Benutzer und – Computer. Sie klicken das Standortsymbol mit der rechten Maustaste an, wählen Eigenschaften, öffnen die Registerkarte Gruppenrichtlinien und klicken auf die Schaltfläche Neu, um ein neues Gruppenrichtlinienobjekt für den ausgewählten Standort zu erstellen und ihm einen Namen zuzuweisen. Über die Schaltfläche Bearbeiten legen Sie anschließend die einzelnen Richtlinien des GPOs fest.

Gruppenrichtlinienobjekte für Standorte machen nur dann Sinn, wenn sich eine Domäne über mehrere Standorte (Sites) ausbreitet und wenn es Gruppenrichtlinien gibt, deren Einstellung sich von Standort zu Standort unterscheiden soll. Ein typisches Beispiel dafür ist die Richtlinie Ordnerumleitung, mit der Sie unter anderem den Ordner Eigene Dateien für jeden Benutzer auf eine Serverfreigabe umleiten können. Für Mitarbeiter am Standort X wird es sinnvoll sein, den Ordner Eigene Dateien auf einen Server am Standort X umzuleiten. Die Ordner Eigene Dateien der Mitarbeiter am Standort Y müssen hingegen auf einen Server am Standort Y umgeleitet werden.

Über Start – Verwaltung können Sie außerdem das Snap-In Gruppenrichtlinien starten, um alle Gruppenrichtlinien in allen erstellten Gruppenrichtlinienobjekten mit dem Gruppenrichtlinieneditor zu definieren.

Wie Sie den obigen Abbildungen entnehmen, erscheint auf meinem Testserver beim Anklicken der Registerkarte Gruppenrichtlinien der Hinweis "Sie haben das Snap-In Gruppenrichtlinienverwaltung installiert. Daher wird diese Registerkarte nicht mehr verwendet. Klicken Sie auf Öffnen, um die Gruppenrichtlinienverwaltung zu öffnen". Die erwähnten Schaltflächen Neu und Bearbeiten zum Erstellen einer neuen Gruppenrichtlinie und zum Bearbeiten vorhandener Gruppenrichtlinien erscheinen nicht mehr, weil zusätzlich das kostenlos auf www.microsoft.com erhältliche Gruppenrichtlinienverwaltungswerkzeug GPMC.MSI installiert wurde.

GPMC.MSI steht für ein neues Snap-In Group Policy Management Console. In der deutschen Version heißt es Gruppenrichtlinien-Verwaltungskonsole. Dieses Verwaltungswerkzeug wurde von Microsoft erst nach der Freigabe von Microsoft Windows Server 2003 entwickelt und steht zum kostenlosen Download in lokalisierten Sprachversionen bereit. Es kann nicht nur unter Windows Server 2003, sondern auch für Netzwerke unter Windows 2000 Active Directory eingesetzt werden, muss dann aber auf einem Windows XP-Client installiert werden.

Mit dem neuen Gruppenrichtlinienverwaltungsprogramm (Group Policy Management) GPMC.MSI ist es nun möglich, alle Verwaltungsarbeiten bezüglich Gruppenrichtlinien, die bisher über mehrere Snap-Ins erledigt werden mussten, über ein zentrales Werkzeug abzuwickeln. Es beinhaltet darüber hinaus viele Zusatzfunktionen wie den Gruppenrichtlinienergebnissatz, das Sichern, Zurücksichern und Importieren von ganzen Gruppenrichtlinienobjekten inklusive aller darin definierten Richtlinien und die Verwaltung von WMI-Filtern. Die Installation von zusätzlichen Werkzeugen (Tools), um das resultierende Ergebnis mehrerer Gruppenrichtlinien auf ein Benutzerobjekt oder ein Computerobjekt zu analysieren und Fehler im Zusammenspiel vieler Gruppenrichtlinien zu finden, entfällt damit. Der Preis, den besonders Neulinge bezahlen, ist ein zumindest auf den ersten Blick sehr komplex wirkendes Werkzeug mit einer Fülle von Ansichten, Befehlen und Optionen, deren Bedeutung und Auswirkungen erschlagend wirken kann.

Für Neulinge deshalb folgender Tipp: Arbeiten Sie zuerst ohne das neue Werkzeug GPMC.MSI, um einen einfacheren Einstieg in den Gebrauch von Gruppenrichtlinien zu finden. Installieren Sie das neue GPMC-Werkzeug in einer separaten Testumgebung. z.B. in einer zusätzlichen virtuellen Umgebung, die Sie mit einer Software wie Microsoft Virtual PC oder VMware auf Ihrem Rechner installieren. Sie sollten die eingeschränkten Möglichkeiten ohne installierte GPMC.MSI allein aus zwei Gründen kennen:

- Vielleicht müssen Sie später Support an einem fremden Netzwerk leisten, auf dessen Server die neue GPMC-Konsole nicht installiert ist, weil es sich z.B. um einen Windows 2000 Server handelt.

- In Knowledge Base-Artikeln, Microsoft-Whitepapers und Artikeln von Dritten wird in der Regel nicht davon ausgegangen, dass das neue Werkzeug GPMC.MSI installiert ist. Um diese Artikel zu verstehen, müssen Sie mit Gruppenrichtlinien auf die herkömmliche Weise umgehen können, also ohne installierte GPMC.

Anwenden von Gruppenrichtlinien

Bevor eine Gruppenrichtlinie definiert werden kann, muss zuerst ein Gruppenrichtlinienobjekt (GPO) erstellt werden. Dabei fällt die Entscheidung, ob das GPO für eine gesamte Domäne, für einen Standort (Site) oder für eine Organisationseinheit (OU) erstellt wird. Die Erstellung des GPO erfolgt in einer Gruppenrichtlinienverwaltungskonsole. Im Gruppenrichtlinienobjekt-Editor gibt es bei jedem GPO die beiden Kategorien Computerkonfiguration und Benutzerkonfiguration. Innerhalb der Kategorie Computerkonfiguration definieren Sie Richtlinien, die unabhängig davon wirken, welcher Benutzer später angemeldet ist. Innerhalb der Kategorie Benutzerkonfiguration definieren Sie hingegen Richtlinien, die immer für bestimmte Benutzer gelten sollen, egal an welchem Computer sich diese Benutzer anmelden.

Enthält eine GPO ausschließlich konfigurierte Richtlinien für Benutzer, so sollte die Computerkonfiguration deaktiviert werden. Die Abarbeitung der GPO erfolgt dadurch schneller, weil die Computerkonfiguration nicht mehr auf vorgenommene Einstellungen abgesucht wird. Umgekehrt sollte in einer GPO, die ausschließlich konfigurierte Richtlinien für Computer enthält, die Benutzerkonfiguration deaktiviert werden.

Wenn das neue Werkzeug GPMC.MSI nicht installiert ist, so starten Sie das Snap-In Active Directory-Benutzer und – Computer, klicken über die rechte Maustaste die Eigenschaften des Containers an, der das GPO enthält, wählen die Registerkarte Gruppenrichtlinien. Dort werden alle GPOs aufgelistet, die für den Container bisher erstellt wurden. Sie wählen das betreffende GPO aus und öffnen die Eigenschaften des GPOs.

In den Eigenschaften des GPOs finden Sie die Option Konfigurationseinstellungen des Computers deaktivieren und die Option Benutzerdefinierte Konfigurationseinstellungen deaktivieren.

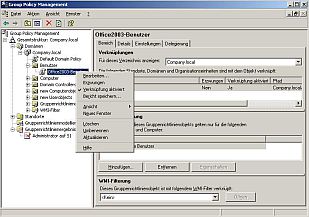

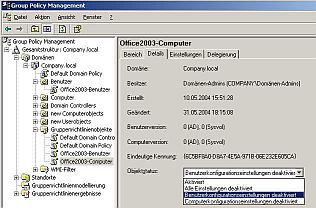

Haben Sie bereits das neue Werkzeug GPMC.MSI installiert, so finden Sie die Optionen zum Deaktivieren in der Registerkarte Details in der Kategorie Gruppenrichtlinienobjekte.

In der Registerkarte Sicherheitseinstellungen (bei installierter GPMC.MSI wählen Sie die Registerkarte Delegierung und klicken dann auf die Schaltfläche Erweitert, um die Berechtigungen einzusehen und zu ändern) geben Sie an, welche Computerkonten oder Benutzerkonten berechtigt sind, das GPO zu verändern, zu lesen und zu übernehmen.

Wichtiger Hinweis: Ein Gruppenrichtlinienadministrator soll eine GPO zwar einrichten und die Richtlinien einstellen können und benötigt dazu die Rechte Lesen und Ändern. Er soll jedoch von der GPO in der Regel nicht betroffen sein, da über Richtlinien die Rechte der betroffenen Benutzer oft stark eingeschränkt werden. Indem Sie das Sicherheitsrecht Gruppenrichtlinie übernehmen für Administratoren deaktivieren, verhindern Sie, dass die Arbeitsumgebung des Administrators selbst durch die GPO betroffen ist.

Für die Sicherheitsgruppen Domänen-Admins und Organisations-Admins sind die Berechtigungen bei einem neu erstellten GPO bereits passend voreingestellt: Mitglieder dieser Sicherheitsgruppen dürfen die Richtlinien dieser GPO verändern, sind jedoch selbst nicht davon betroffen, die Berechtigung "Gruppenrichtlinie übernehmen" ist standardmäßig abgewählt.

Reihenfolge der Richtlinienvererbung

Wenn mehrere Container ineinander verschachtelt sind, so wirkt eine Gruppenrichtlinie eines Containers nicht nur auf die Computerobjekte oder Benutzerobjekte dieses Containers, sondern über die Vererbung auch auf Objekte, die in tiefer gelegenen Untercontainern liegen. Haben Sie z.B. eine Organisationseinheit Standort Berlin mit den Unterorganisationseinheiten Vertrieb Berlin, Produktion Berlin und Verwaltung Berlin erstellt, und haben Sie für die Organisationseinheit Standort Berlin Gruppenrichtlinien definiert, so wirken diese Richtlinien auf alle Objekte in allen tiefer gelegenen OUs.

Wenn Sie für die Sub-OU Verwaltung Berlin ein neues GPO erstellen und dort eine Gruppenrichtlinie anders einstellen als in der übergeordneten Gruppenrichtlinie, so gewinnt die Einstellung in der tiefer gelegenen Gruppenrichtlinie. Richtlinien in beiden OUs, die nicht im Widerspruch zueinander stehen, werden kumulativ übernommen, addieren sich also im mathematischen Sinne zu einer Vereinigungsmenge.

Deaktivierung der Richtlinienvererbung

Mit Hilfe des Kontrollkästchens Richtlinienvererbung deaktivieren können Sie jedoch verhindern, das für eine tiefer gelegenen OU außer den Richtlinien, die für diese OU eingestellt wurden, auch noch die Richtlinien einer übergeordneten OU wirken sollen. Sie finden diese Option in der Registerkarte Allgemein. Bei Standortrichtlinien kann die Vererbung nicht deaktiviert werden, weil Standortrichtlinien sich an oberster Stelle der Richtlinien-Hierarchie befinden. Zuerst wird also überprüft, ob es eine Standortrichtlinie gibt. Wenn ja, so wird diese übernommen, es sei denn, es gibt eine Domänenrichtlinie, die anders lautet, oder eine Organisationseinheit-Richtlinie, die wiederum anders lautet.

Die Option »Kein Vorrang« überschreibt die Deaktivierung der Vererbung

Neben der Option Richtlinienvererbung deaktivieren gibt es die Option Kein Vorrang, die genau das Gegenteil bewirkt. Wenn Sie für die OU Standort Berlin eine Gruppenrichtlinie aktiviert haben und dort die Option Kein Vorrang aktivieren, so greift die Gruppenrichtlinie immer, auch dann, wenn in einer tiefer gelegenen OU wie z.B. Vertrieb Berlin dieselbe Gruppenrichtlinie genau umgekehrt definiert wurde, in unserem Beispiel auf deaktiviert gesetzt ist. Wurde die Option Kein Vorrang im übergeordneten Container aktiviert, so werden die Richtlinieneinstellungen dieses Containers auch dann auf Objekte in tiefer gelegenen Containern angewendet, wenn in den tiefer gelegenen Containern die Option Richtlinienvererbung deaktivieren scharf geschaltet wurde.

Die Einstellungen »Nicht konfiguriert«, »Aktiviert« und »Deaktiviert«

Wird eine Richtlinie auf Aktiviert gestellt, so wird sie auf alle Objekte des Containers angewendet. Ist eine Richtlinie im Zustand Nicht konfiguriert, bedeutet das jedoch nicht, dass im Endergebnis diese Richtlinie nicht angewendet wird. Gibt es nämlich einen übergeordneten Container, in der genau diese Richtlinie aktiviert ist, so wirkt diese Einstellung aufgrund der Vererbung auch auf die Objekte in untergeordneten Containern. Die Einstellung Nicht konfiguriert bedeutet korrekt, dass die Einstellungen aus der übergeordneten Richtlinie übernommen werden, wenn es übergeordnete Richtlinien gibt. Ist also weiter oben in einer Richtlinie diese Einstellung konfiguriert, und in der aktuellen Richtlinie nicht, wird die Einstellung Nicht konfiguriert mit der oben angewendeten Einstellung überschrieben.

Um dies zu verhindern, gibt es die Einstellung Deaktiviert. Damit wird diese Richtlinie nicht angewendet, und auch eine höherliegende Richtlinieneinstellung kann diese nicht überschreiben. Doch auch hier gibt es eine Ausnahmen: Wurde in den Eigenschaften einer übergeordneten Richtlinie die Einstellung Kein Vorrang aktiviert, so kann diese Richtlinieneinstellung auf untergeordneter Ebene nicht außer Kraft gesetzt werden.

DNS-Server mit SRV Records ist zwingende Voraussetzung

Ein fehlerfrei konfiguriertes DNS ist eine notwendige Voraussetzung für das einwandfreie Funktionieren von Gruppenrichtlinien. Über die SRV Records des DNS-Servers findet der Client seine Zuordnung im Active Directory: Welcher OU (Organisation Unit) ist der Computer und der Benutzer zugeordnet, welche Richtlinien sind dort hinterlegt usw. Durch einen fehlerhaft konfigurierten DNS-Dienst, das Fehlen des DNS Server-Eintrags bei den Clients oder einen falschen DNS-Eintrag kommt es zu extrem langen Anmeldezeiten, die Gruppenrichtlinien werden nicht übernommen, es kommt zu Probleme bei der Namensauflösung, oder die Replikation zwischen den Domänencontrollern wird nicht ausgeführt.

Der Windows Server 2000/2003 mit installiertem DNS-Dienst erfüllt alle nötigen Voraussetzungen für das Funktionieren von Active Directory-Gruppenrichtlinien. Soll in einer Umgebung, in der DNS bisher über Unix bzw. Linux-BIND bereitgestellt wurde, auf BIND weiterhin nicht verzichtet werden, so muss BIND soweit aktualisiert werden, dass der DNS SRV Records unterstützt und ein Dynamischer DNS (D-DNS) ist. In diesem Fall ist es auf jeden Fall ratsam, bei den Windows Clients einen Windows Server 2000/2003 als DNS-Server einzutragen und den Unix-BIND als Forwarder im Windows DNS-Dienst einzutragen. Auf den Windows Clients muss der DNS-Server, der die SRV Records hält, als erster DNS in den TCP/IP Eigenschaften eingetragen sein.

Gruppenrichtlinien wirken auf Benutzerobjekte oder Computerobjekte, nicht auf Sicherheitsgruppen

Das Wort Gruppenrichtlinien ist übrigens etwas irreführend. Gruppenrichtlinien wirken sich immer nur auf die Benutzerobjekte oder Computerobjekte aus, die im zugehörigen Container liegen, nicht auf Sicherheitsgruppen. Wenn Sie z.B. eine Organisationseinheit mit dem Namen Laptops erstellen, für diese OU ein Gruppenrichtlinienobjekt erzeugen und in diesem GPO spezielle Richtlinien für Laptops konfigurieren, so müssen Sie anschließend alle Laptops oder aber alle Laptopbenutzer in diese OU verschieben, damit die Richtlinien wirken. Legen Sie in der OU Laptops hingegen nur eine Sicherheitsgruppe Laptops an, die als Mitglieder die Laptopobjekte enthält, und verbleiben die Laptopobjekte in einer anderen OU, die kein Untercontainer der OU Laptops ist, so wirkt die Richtlinie nicht.

Dennoch kann man Sicherheitsgruppen nutzen, um über Gruppenrichtlinienberechtigungen zu steuern, auf welche Benutzergruppen oder Computergruppen ein Satz von Richtlinien wirken soll. Um das zu demonstrieren, ändern wir das Beispiel mit den Laptops ab: Sie haben eine Organisationseinheit mit der Bezeichnung Clients erstellt. Diese OU nimmt alle Computer bis auf Server auf, das heißt sowohl Arbeitsplatzcomputer als auch Laptops oder Tablet-PCs. Für diese OU erstellen Sie eine GPO, in der nur spezielle Richtlinien für Laptops und Tablet-PC konfiguriert werden. Diese GPO soll nur auf alle Laptops und Tablet-PC der OU Clients wirken, nicht aber auf Clients, die immer online sind. Um das zu erreichen, richten Sie eine Sicherheitsgruppe Laptops und Tablet-PC ein und nehmen alle Laptops und Tablet-PC in diese Sicherheitsgruppe als Mitglieder auf. Die Berechtigungen der GPO verändern Sie anschließend so, dass diese GPO nur von der Sicherheitsgruppe Laptops und Tablet-PC gelesen und übernommen werden kann, nicht aber von den anderen Clients.

In den weiteren Ausführungen zum Thema Gruppenrichtlinien wird demonstriert werden, wie Sie über nur zwei GPOs steuern, was einfache Anwender und so genannte Poweruser dürfen. In der ersten GPO werden dazu Richtlinieneinstellungen für den Standardanwender vorgenommen, die stark restriktiv sind. Die zweite GPO kann nur von der Sicherheitsgruppe Poweruser gelesen und übernommen werden. In die Sicherheitsgruppe Poweruser werden Programmierer, Helpdesk-Mitarbeiter und andere Mitarbeiter als Mitglieder aufgenommen, die mehr Freiheiten auf ihrem Computer benötigen. In dieser zweiten GPO werden nun einige der Richtlinien, die in der ersten GPO die Rechte des Standardanwenders stark einschränkten, wieder außer Kraft gesetzt, indem die Richtlinien den Status deaktiviert erhalten. Mit einem einfachen und leicht zu durchschauenden Modell aus zwei GPOs lässt sich somit steuern, welche Mitarbeiter in ihrer Arbeitsumgebung starre, nicht veränderbare Vorgaben bekommen, und bei welchen Mitarbeiter diese starren Vorgaben wieder gelockert werden, damit sie in der täglichen Arbeit nicht behindert sind.

Konfigurierte Richtlinien werden auch in der Registrierdatenbank gespeichert

Wo und wie wird eigentlich gespeichert, welche Gruppenrichtlinien für den Computer bzw. den angemeldeten Benutzer wie konfiguriert sind? Die Gruppenrichtlinienvorlage (GPT) ist eine Ordnerstruktur im Verzeichnis %systemroot%\SYSVOL\sysvol\Policies von Domänencontrollern. Besonders diejenigen Einstellungen, die in einer Gruppenrichtlinie unter "Administrative Vorlagen" vorgenommen werden, werden jedoch auch in die Registrierdatenbank der Computer- und Benutzerobjekte geschrieben, für die sie gelten sollen. Die konfigurierten Richtlinien sollen auch wirken, wenn der Client offline ist, und müssen unter anderem auch deshalb lokal und nicht nur im Active Directory gespeichert sein.

In der Registrierdatenbank gibt es dazu folgende Zweige:

HKEY_LOCAL_MACHINE\Software\Policies HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies HKEY_CURRENT_USER\Software\Policies HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies

Aktualisierung ohne Verzögerung erzwingen

Ändert man die Einstellung einer Richtlinie, so wird die Auswirkung am betroffenen Client bzw. unter der betroffenen Anwenderkennung erst mit einer Verzögerung wirksam. Änderungen, die den Computer betreffen, wirken oft erst nach dem Neustart des Clients. Änderungen, die einen Benutzer betreffen, wirken spätestens nach einer Neuanmeldung.

Es gibt jedoch Kommandozeilenbefehle, über die alle Gruppenrichtlinien unverzüglich erneut angewendet werden. Unter Windows 2000 nutzt man den Befehl secedit, wobei über die Parameter machine_policy und user_policy explizit angegeben werden kann, ob nur die Richtlinien der Kategorie Computerkonfiguration oder der Kategorie Benutzerkonfiguration neu angewendet werden sollen:

secedit /refreshpolicy user_policy /enforce secedit /refreshpolicy machine_policy /enforce

Unter Windows XP ersetzt gpupdate das ehemalige Tool secedit:

gpupdate /target:user /force /wait:0 gpupdate /target:computer /force /wait:0

Das Tool gpupdate kann jedoch auch unter Windows 2000 Professional eingesetzt werden. Es muss dazu in das Verzeichnis %systemroot%\System32 eingespielt werden. Schauen Sie sich die Online-Hilfe des Tools gpupdate an, um mehr über die Bedeutung der verschiedenen Parameter zu erfahren. Der Parameter /force sorgt dafür, dass alle Einstellungen erneut angewendet werden, auch wenn der Zähler der Richtlinie noch nicht erhöht wurde.

Außerdem gibt es eine Richtlinie, mit der die standardmäßige Verzögerung, nach der Gruppenrichtlinien erneut angewendet werden, auf einen niedrigeren Wert eingestellt werden kann. Dieses Vorgehen empfiehlt sich während der Testphase.

Sichern, Kopieren und Importieren von Richtlinieneinstellungen

Stellen Sie sich vor, Sie haben in Ihrer Testdomäne eine Gruppenrichtlinie erstellt und würden gerne alle Einstellungen in eine Produktivumgebung übernehmen. Wie ginge das mit dem geringsten Aufwand?

Stellen Sie sich vor, Sie möchten eine weitere Organisationseinheit einrichten und für diese neue OU identische oder fast identische Gruppenrichtlinien nutzen, wie sie bereits für eine andere OU eingerichtet wurden.

Im Herbst 2003 hat Microsoft die Gruppenrichtlinienverwaltungskonsole GPMC zum kostenlosen Download veröffentlicht. Über dieses Snap-In können Sie ein Gruppenrichtlinienobjekt mit allen darin konfigurierten Richtlinien kopieren bzw. importieren. Die Onlinehilfe gibt nähere Auskunft:

Über das Kopieren können Einstellungen von einem Gruppenrichtlinienobjekt direkt auf ein neues Gruppenrichtlinienobjekt übertragen werden. Beim Kopiervorgang wird ein neues Gruppenrichtlinienobjekt erstellt und erhält einen neuen GUID (Globally Unique Identifier). Auf diese Weise können Einstellungen auf ein neues Gruppenrichtlinienobjekt in derselben Domäne, in einer anderen Domäne in derselben Gesamtstruktur oder in einer Domäne in einer anderen Gesamtstruktur übertragen werden. Da beim Kopiervorgang ein in Active Directory vorhandenes Gruppenrichtlinienobjekt als Quelle verwendet wird, muss zwischen der Quell- und der Zieldomäne eine Vertrauensstellung bestehen.

Kopiervorgänge eignen sich für die Übernahme von Gruppenrichtlinien zwischen Produktionsumgebungen oder zwischen einer Testdomäne (bzw. Testgesamtstruktur) und einer Produktivdomäne (bzw. Produktivgesamtstruktur). Voraussetzung ist eine Vertrauensstellung zwischen der Quell- und der Zieldomäne. Detaillierte Anweisungen findet man in der Onlinehilfe von GPMC unter .

Das Kopieren ähnelt einer Sicherung mit anschließendem Import, wobei der Zwischenschritt über das Dateisystem wegfällt und das neue Gruppenrichtlinienobjekt als Teil des Kopiervorgangs erstellt wird. Informationen zum Sichern von Gruppenrichtlinienobjekten finden Sie in der Onlinehilfe von GPMC unter dem Suchbegriff Sichern.

Beim Import ist im Gegensatz zum Kopiervorgang keine Vertrauensstellung zwischen den Domänen erforderlich. Informationen zum Importvorgang finden Sie in der Onlinehilfe unter dem Suchbegriff Importieren.

Die Verfahren zum Sichern, Kopieren oder Importieren von GPOs und hiermit zusammenhängende Aufgaben können auch mit Hilfe der Beispielskripts durchgeführt werden, die zum Lieferumfang der Gruppenrichtlinienverwaltung GPMC gehören.

Ein Systemhaus, das für viele Kunden Projekte mit Windows 2000/2003 Active Directory durchführt, kann die Gruppenrichtlinien einer sauber durchkonfigurierten Testumgebung also komfortabel weiterverwenden, in dem die in der Testumgebung erzeugten Gruppenrichtlinien als Vorlagen gesichert, beim Kunden in das frisch aufgesetzte Active Directory eingespielt und danach lediglich angepasst werden.

Gruppenrichtlinien-Verknüpfung hinzufügen

Wenn Sie jedoch eine identische Gruppenrichtlinie ohne Modifikationen für mehrere Organisationseinheiten verwenden möchten, geht das auch anders, nämlich über eine Verknüpfung. Sie erstellen die Gruppenrichtlinie in einer neutralen Organisationseinheit und konfigurieren sie. Danach erzeugen Sie in anderen Organisationseinheiten Verknüpfungen zu dieser zentralen Gruppenrichtlinie. Diese Methode hat den Vorteil, dass Sie später bei Bedarf nur an einer Stelle Änderungen an einer Gruppenrichtlinie vornehmen können und diese Änderungen sofort für alle Organisationseinheiten wirksam werden, die mit der zentral gepflegten Gruppenrichtlinie verknüpft sind.

Sie öffnen die Eigenschaften der Organisationseinheit und dort die Registerkarte Gruppenrichtlinien. Dieses Mal klicken Sie aber nicht auf die Schaltfläche Neu, sondern auf die Schaltfläche Hinzufügen. Diese Schaltfläche wäre eindeutiger mit Verbinden bezeichnet worden. Wählen Sie die Registerkarte Alle an. Es werden alle Gruppenrichtlinien der Domäne aufgelistet, die bisher angelegt wurden.

Wozu können Sie die Möglichkeit nutzen, Gruppenrichtlinie mit mehreren Organisationseinheiten zu verbinden?

Wenn Sie z.B. mehrere Standorte haben und an allen Standorten Server stehen, so können Sie eine zentrale Organisationseinheit mit dem Namen Gruppenrichtlinien der Organisation einrichten. Dort können Sie z.B. eine Gruppenrichtlinie Domänen-Controller generieren, in der alle für Domänencontroller wichtigen Sicherheitsrichtlinien definiert werden. Für jeden Standort sollten Sie dann eine OU erstellen und innerhalb dieser OUs wiederum Sub-OUs für Domänencontroller, Mitgliedsserver, Clientcomputer, Benutzer, Benutzergruppen und externe Kontakte. In den Sub-OUs Domänencontroller, die es in jeder Standort-OU gibt, erstellen Sie dann eine Gruppenrichtlinie, indem Sie eine Verknüpfung zur zentralen Richtlinie Domänencontroller in der zentralen Organisationseinheit Gruppenrichtlinien der Organisation erstellen.

Auf dieselbe Weise gehen Sie für andere Servertypen wie Mitgliedsserver, Exchange-Server, SQL-Server vor. Auf dem Microsoft Webserver finden Sie den »Windows Server Security Operations Guide« mit dem Kapitel 4, »Sichern von Servern basierend auf ihren Rollen«. In diesem Artikel wird beschrieben, wie verschiedene Servertypen mittels Gruppenrichtlinien abgesichert werden.

Sie können die Möglichkeiten der Verknüpfung von Gruppenrichtlinien natürlich auch für Richtlinien verwenden, die für alle Benutzer der gesamten Organisation gelten sollen. Dazu erstellen Sie eine Gruppenrichtlinie wie z.B. Standardbenutzer-organisationsweit und vielleicht eine weitere Gruppenrichtlinie wie Hauptbenutzer-organisationsweit in der zentralen Organisationseinheit Gruppenrichtlinien der Organisation. Die zweite Gruppenrichtlinie ist dann für Poweruser (SW-Entwickler, Helpdesk-Mitarbeiter, usw.), bei denen die Umgebung nicht so stark wie bei Standardbenutzern eingeschränkt wird. Diese zentralen Gruppenrichtlinien verbinden Sie dann mit den Organisationseinheiten namens Benutzer, die sie als Sub-OUs unter den verschiedenen Standort-OUs erstellt haben.

Jedoch sollten Sie in diesen zentralen Gruppenrichtlinien wirklich nur solche Richtlinien definieren, die dann auch für alle Benutzer der gesamten Organisation gelten. Die Richtlinie Ordnerumleitung, in der jeweils ein Server angegeben werden muss, auf dem sich das Basisverzeichnis des Benutzers befindet, eignet sich vielleicht weniger für eine zentrale Gruppenrichtlinie. Denn die Basisverzeichnisse (Userhome-Directories) einer großen Organisation mit mehreren Standorten liegen auf mehreren Dateiservern. Doch auch hier gibt es einen Trick, um die Zuordnung zu mehreren Servern hinzubekommen. Näheres dazu finden Sie im Kapitel "Servergespeicherte Benutzerprofile, Basisordner und Ordnerumleitung".

Eine Gruppenrichtlinie oder deren Verknüpfung löschen

Wenn Sie eine Organisationseinheit löschen, ohne vorher die Gruppenrichtlinien zu löschen, die für diese Organisationseinheit erstellt wurden, so bleiben diese Gruppenrichtlinien im Active Directory und im Verzeichnis %SYSTEMROOT%\SYSVOL\sysvol\Company.local\Policies der Domänencontroller erhalten. Um das zu testen, erzeugen Sie eine neue Test-OU und legen für diese OU eine Testgruppenrichtlinie an. Notieren Sie den eindeutigen Namen der Gruppenrichtlinie, der über die Schaltfläche Eigenschaften angezeigt wird. Löschen Sie jetzt die Test-OU und überprüfen Sie, ob das bei der Erstellung der Gruppenrichtlinie erzeugte Verzeichnis unterhalb von %SYSTEMROOT%\SYSVOL\sysvol\Company.local\Policies durch das Löschen der OU automatisch gelöscht wurde. Es ist noch vorhanden.

Öffnen Sie jetzt die Eigenschaften einer anderen OU und dort die Registerkarte Gruppenrichtlinien. Klicken Sie dieses Mal nicht auf die Schaltfläche Neu, sondern auf die Schaltfläche Hinzufügen. Wählen Sie die Registerkarte Alle an. Es werden alle Gruppenrichtlinien der Domäne aufgelistet, auch die Test-Gruppenrichtlinie, die für die bereits gelöschte Test-OU erzeugt wurde.

Hat man ein Gruppenrichtlinienobjekt mit der Maus angewählt und klickt auf die Schaltfläche Löschen, so erscheint eine Abfrage:

Verknüpfung aus Liste entfernen bewirkt, dass andere Container (Standorte, Domänen, OUs) die Richtlinie nach wie vor verwenden können. Es wird also nur die Verknüpfung auf das aktuelle Objekt gelöscht.

Verknüpfung aus Liste entfernen und das Gruppenrichtlinienobjekt unwiderruflich löschen bedeutet, dass die Gruppenrichtlinie selbst gelöscht wird und nach diesem Vorgang komplett entfernt wird. Es ist nicht möglich, diese Richtlinie zu einem späteren Zeitpunkt auf einen anderen Container anzuwenden.

Bevor Sie jedoch ein Gruppenrichtlinienobjekt unwiderruflich löschen, sollten Sie folgende Einstellung überprüfen: Markieren Sie die gewünschte Richtlinie und klicken auf die Schaltfläche Eigenschaften. In der Registerkarte Links wählen sie im Feld Domäne die Domäne aus, die nach Verknüpfungen durchsucht werden soll. Klicken Sie auf Suchen. Mit diesem Vorgang, werden alle Container gesucht, mit dem diese Richtlinie verknüpft ist. Sie können so sicherstellen, ob diese Richtlinie noch auf einen anderen Container einer anderen Domäne wirkt.

Die beschriebene Vorgehensweise bezog sich auf einen Server ohne zusätzlich installierte Gruppenrichtlinienverwaltungskonsole GPMC. Ist dieses Werkzeug installiert, ist die Vorgehensweise ähnlich. Sie sollten auch das Verfahren ohne installierte GPMC kennen, weil Sie vielleicht morgen schon einen Server administrieren müssen, auf dem die GPMC fehlt.

Wiederherstellen der Standarddomänenrichtlinie mit dem Kommandozeilentool

Für eine neu eingerichtete Domäne werden automatisch die beiden Gruppenrichtlinienobjekte Default Domain Policy und Default Domain Controllers Policy erstellt. Änderungen an den Richtlinieneinstellungen in diesen beiden Standardgruppenrichtlinienobjekten sollten Sie nach Möglichkeit vermeiden oder zumindest exakt dokumentieren. Erstellen Sie besser selbst neue Gruppenrichtlinienobjekte und nehmen Sie dort die gewünschten Einstellungen vor. Wurden trotzdem Änderungen an den Standardrichtlinien vorgenommen und soll der Urzustand wiederhergestellt werden, so gibt es in Windows Server 2003 den Kommandozeilenbefehl dcgpofix. Das zugehörige Tool dcgpofix.exe liegt im Verzeichnis %systemroot%\system32. In der Onlinehilfe werden die Verwendung des Tools, die zugehörigen Parameter und die Einschränkungen erklärt.

Durch die Angabe des Parameters /ignoreschema können Sie dcgpofix.exe ermöglichen, mit unterschiedlichen Versionen von Active Directory zusammenzuarbeiten. Standardrichtlinienobjekte werden jedoch möglicherweise nicht in ihren ursprünglichen Zustand wiederhergestellt. Um die Kompatibilität sicherzustellen, sollten Sie die Version von dcgpofix.exe verwenden, die mit dem aktuellen Betriebssystem installiert wurde. Das folgende Beispiel zeigt, wie Sie den Befehl dcgpofix verwenden können, um das Standard-Domänenrichtlinienobjekt wiederherzustellen:

dcgpofix /target: domain

Weitere Informationen finden Sie in den Knowledge Base-Artikeln

- Zurücksetzen von Benutzerrechten in der Standardgruppenrichtlinie einer Domäne

- Zurücksetzen von Benutzerrechten im Gruppenrichtlinienobjekt der Standarddomänencontroller

Gruppenrichtlinien contra reg-Dateien

Über viele Gruppenrichtlinien werden Werte in der Registrierdatenbank des Clients oder des Servers verändert. Es stellt sich die Frage, ob man dieselben Ziele nicht auch über reg-Dateien erreichen kann, vielleicht sogar mit geringerem Aufwand. Neben dem Befehl Regedit gibt es viele Tools am Markt, mit denen man Einstellungen in Windows XP oder Microsoft Office vornehmen und die zugehörigen Registry-Einträge direkt in eine reg-Datei exportieren kann, z.B. den Registry System Wizard oder RegShot. Diese reg-Datei kann dann über ein Anmeldeskript oder ein Startskript importiert werden.

Obwohl Microsoft seit der Einführung von Active Directory mit Windows 2000 Server das Instrument der Gruppenrichtlinien immer wieder als das zentrale Verwaltungswerkzeug zur Steuerung der Clients herausstellt, gibt es bisher außer Microsoft keine mir bekannten Drittanbieter, die Gruppenrichtlinienvorlagedateien (adm-Dateien) anbieten, damit auch ihre Produkte über den Gruppenrichtlinieneditor von zentraler Stelle aus gesteuert werden können. Weder für SAP, Sage KHK, AutoCAD, CorelDraw noch für führende Antiviren-Produkte gibt es derartige adm-Dateien. Und selbst das kaufmännische Produkt Navision, welches Microsoft inzwischen vertreibt, enthält keine Gruppenrichtlinienvorlagedateien zur zentralen Steuerung der Clients.

Dennoch gibt es inzwischen nicht nur Tools zur Umwandlung von reg-Dateien in adm-Dateien (Registry System Wizard, reg2adm, ptfe–Policy Template File Editor) und Artikel, in denen die Erstellung von eigenen adm-Dateien ausführlich beschrieben wird. Es gibt auch viele andere Gründe, sich mit Gruppenrichtlinien zu beschäftigen, denn mittels Gruppenrichtlinien kann bei weitem mehr erreicht werden als über Manipulationen der Registrierdatenbank:

- Über Gruppenrichtlinien lassen sich auch Werte im Bereich HKEY_LOCAL_MACHINE der Registrierdatenbank manipulieren. Dazu hat der einfache Anwender in der Regel jedoch keine Rechte.

- Über Gruppenrichtlinien können Anwendungen installiert werden.

- Über Gruppenrichtlinien können Start- und Herunterfahrenskripte, aber auch Abmeldeskripte aktiviert werden, was weit mehr an Möglichkeiten bietet, als lediglich ein Anmeldeskript.

- Mittels Gruppenrichtlinien können komplexe Active Directory-Strukturen, die aus mehreren Standorten oder sogar aus mehreren Domänen bestehen, zentral gesteuert werden.

- Mit Gruppenrichtlinien kann das Verhalten einzelner Clientgruppen oder Benutzergruppen einzeln gesteuert werden. Sie können z.B. eine Organisationseinheit erstellen, in der Sie alle Laptops und Tablet-PCs unterbringen, und für diese OU spezielle Gruppenrichtlinie einrichten, um die Besonderheiten von Clients, die regelmäßig offline sind, in den Griff zu bekommen.

Das sind nur einige der Vorzüge, die Gruppenrichtlinien gegenüber der Manipulation der Registrierdatenbank mittels reg-Dateien haben. Der Hauptvorteil von Gruppenrichtlinie ist, dass der Administrator zentral vorgeben kann, wie ein Client aussieht, welche Anwendungen und Features freigegeben oder gesperrt sind und was der Anwender nutzen und verändern darf. Diese Einstellungen können über Gruppenrichtlinien jederzeit verändert werden, ohne dass der Anwender zur Gruppe der lokalen Administratoren oder der Hauptbenutzer gehören muss. Die über Gruppenrichtlinien gesteuerten Einstellungen in der Registrierdatenbank werden mit der Berechtigung der betriebssysteminternen Gruppe SYSTEM durchgesetzt.

Mit zentral verwalteten Gruppenrichtlinien lässt sich der Verwaltungsaufwand eines Netzwerks drastisch senken, ebenso die Anzahl möglicher Fehlerquellen und Sicherheitsbedrohungen. So oder so führt für Sie kein Weg daran vorbei, sich mit Gruppenrichtlinien auseinanderzusetzen. Denn vielleicht morgen schon müssen Sie ein Netzwerk betreuen, in dem von Gruppenrichtlinien intensiv Gebrauch gemacht wird.

Fehlersuche, wenn eine Richtlinie nicht wirkt

Grundsätzlich kann es von Umgebung zu Umgebung sehr viele Ursachen geben, wenn man eine Gruppenrichtlinie aktiviert hat, und auf dem betreffenden Client oder unter der betreffenden Kennung diese Gruppenrichtlinie nicht das gewünschte Resultat zeigt. Wirkt überhaupt keine Gruppenrichtlinie, so liegt das in der Regel an einem fehlerhaft konfigurierten DNS. Überprüfen sie dann die DNS-Konfiguration der DNS-Server und die DNS-Einträge im Client. Überprüfen Sie am Server das Ereignisprotokoll.

Stellen Sie danach sicher, dass der betreffende Client-Computer bzw. die betreffende Benutzerkennung in der richtigen OU liegt, auf die die Richtlinie angewendet wird.

Überprüfen Sie, ob die Gruppenrichtlinien-Berechtigungen richtig eingestellt sind, so dass der Computer bzw. der Benutzer das GPO lesen und übernehmen kann. Wichtig ist dabei, dass Richtlinie nicht auf eine Sicherheitsgruppe angewendet werden können, sondern immer nur auf die Objekte, die in dem Container liegen, auf den die Richtlinie wirkt.

Überprüfen Sie, in welcher Reihenfolge mehrere Richtlinien angewendet werden, ob es geerbte Richtlinien aus übergeordneten Containern gibt. Ein Tool aus dem Windows Server Resource Kit mit dem Namen GPRESULT zeigt auch unter Windows 2000 Professional das resultierende Ergebnis, wenn mehrere Gruppenrichtlinien auf ein Objekt wirken. Im neuen Verwaltungswerkzeug GPMC.MSI ist dieses Werkzeug bereits integriert.

Auf einem Windows XP-Client können Sie den Kommandozeilenbefehl gpresult nutzen, um das Resultat aller wirkenden Gruppenrichtlinien anzuzeigen. Der Befehl gpresult /? Zeigt alle Parameter an, der Befehl gpresult > c:\gpresult.txt leitet das Ergebnis in eine leichter auswertbare Textdatei um. Mit dem Parametern /u (für User) und /s (für System) kann man sogar herausfinden, was passiert, wenn sich ein bestimmter Anwender an einem anderen Rechner anmeldet: gpresult /u:benutzername /s:rechnername

Tools, Artikel und Quellen zu Gruppenrichtlinien

Die erste Quelle zu weiteren Informationen rund um das Thema Gruppenrichtlinien ist die Buch-DVD, die auch dann noch mit weiteren Beiträgen angereichert wird, wenn dieses Kapitel bereits beim Drucker gesetzt wird. Auf der Buch-DVD finden Sie ein eigenes Verzeichnis Gruppenrichtlinien mit Tools, Whitepapers, Knowhow-Artikeln und Verweisen auf Webseiten mit weiteren Quellen. Als zweiten Schritt sollten Sie im Internet-Portal des Verlags auf der Update-Seite dieses Buches überprüfen, ob es neue Beiträge zum Thema Gruppenrichtlinien gibt.

| Diese Artikelserie ist ein Ausschnitt aus dem "Integrationshandbuch Microsoft-Netzwerk" von Ulrich Schlüter. Erscheinungstermin: Oktober 2004 bei Galileo Computing. (ISBN 3-89842-525-8) und wurde WinTotal exklusiv vorab zur Verfügung gestellt. |

Ulrich Schlüter

Ø 4,21

Ø 4,21