DNS over HTTPS (kurz „DoH“) ist ein kostenloser Protokollstandard für die Übertragung von DNS-Anfragen (und Auflösungen) über das Hypertext Transfer Protokoll Secure (HTTPS). DoH verschlüsselt die Daten und gilt daher als sichere Alternativen gegenüber der Übertragung von DNS-Informationen im Klartext. Damit sollen die Inhalte vor unbefugtem Zugriff oder Manipulation bewahrt und die Privatsphäre der Internetnutzer geschützt werden. Hier erfahren Sie, wie DNS over HTTPS funktioniert und welche Vor- und Nachteile der Standard mit sich bringt.

DoT verwendet für die Übertragung der Anfragen TLS (Transport Layer Security) anstelle von HTTPS und erfordert eine Freischaltung des Port 853. Dadurch lässt sich die Kommunikation leichter identifizieren und unterbinden.

Einen vollständigen Schutz Ihrer Privatsphäre bietet leider auch DoH nicht. Für die Internet Service Provider (ISP) ist es nämlich trotzdem möglich, unverschlüsselte Bestandteile der Kommunikation mitzuschneiden.

DoH ist ein IETF-Standard bzw. ein RFC-Entwurf. Die IETF („Internet Engineering Task Force“) ist eine gemeinnützige Organisation, die für die Verabschiedung öffentlicher Internet-Standards verantwortlich ist.

Inhalt

1. Wie funktioniert DNS over HTTPS?

Das DNS („Domain Name System“) ist für die Namensauflösung in Netzwerken zuständig, zu deren bekanntesten Vertretern vermutlich das Internet zählt. Wenn Sie eine URL (z.B. www.wintotal.de) im Browser aufrufen, wird automatisch eine Anfrage ans DNS gestellt, um die IP-Adresse des Webservers zu ermitteln (in unserem Beispiel wäre das die 91.210.227.76). Anhand dieser Information ruft der Browser anschließend die Website auf. Ohne DNS müssten Sie also jedes Mal die IP-Adresse im Browser eingeben, wenn Sie einen Webseite besuchen möchten.

Allerdings hat die Sache auch einen Haken: Die Abfrage an den DNS-Server wird dabei nämlich im Klartext übertragen. Das bedeute, dass im Prinzip auf dem Wegstück zwischen Ihrem Gerät und dem Nameserver einsehen kann, welche Webseite Sie aufrufen möchten. Ein gefundenes Fressen für Hacker und Cyberkriminelle, denn Manipulationen (z.B. das Umleiten auf eine andere Seite oder DDoS-Attacken) sind somit vergleichsweise einfach zu bewerkstelligen.

1.1. Die Daten sind im HTTPS-Traffic verborgen

Hier kommt nun DNS over HTTPS ins Spiel. Dieses nutzt, wie der Name schon vermuten lässt, das HTTPS-Protokoll, das standardmäßig über den Port 443 läuft. Da dieser in den meisten Netzwerken offen ist, gibt es auch keine Probleme durch Firewall-Blockaden oder ähnliches.

Der DNS-Verkehr läuft also per verschlüsselter HTTPS-Verbindung zu den unzensierten (DoH-fähigen) DNS-Servern, den sogenannten DoH-Resolvern. Dazu verwendet DoH eine verbindungsorientierte Kommunikation und sendet nach deren Aufbau HTTPS Pakete, welche wiederum die eigentliche DNS-Anfrage enthalten. Die Daten sind somit im eigentlichen HTTPS-Verkehr versteckt. Der Resolver antwortet seinerseits ebenfalls verschlüsselt.

Durch die Verwendung des HTTPS ist nun praktisch jeder Webserver in der Lage, DNS-Anfragen zu beantworten (vorausgesetzt natürlich er unterstützt DoH). Außerdem soll er zukünftig selbst Auskunft über sämtliche verlinkten und verwendeten Seiten auf der angefragten Webseite geben. Auf diese Weise erübrigen sich weitere DNS-Anfragen, wenn Sie sich auf der betreffenden Seite bewegen.

Gut zu wissen: Auch „klassische“ DNS-Server lassen sich um DoH erweitern und können so über HTTPS angefragt werden. Da heutige DNS-Server allerdings noch keine DoH-Abfragen unterstützen, enthalten die betreffenden Apps Listen mit fest vorgegebenen DoH-Servern. Diese trennen DNS over HTTPS effektiv von den DNS-Einstellungen des Betriebssystems.

2. DNS over HTTPS hat auch Schwächen

Die Mehrheit der „normalen“ Internet-Anwender weiß vermutlich gar nicht, wie DNS funktioniert und wofür es genau benötigt wird. Für all diejenigen ist DoH sicherlich ein enormer Zugewinn an Sicherheit. Administratoren und technisch versierte Privatanwender dürften das Ganze eher mit gemischten Gefühlen sehen.

Speziell in Unternehmen kann der Einfluss von DoH mitunter sogar zu ernsthaften Schwierigkeiten führen. In der Regel verwenden Systemadministratoren lokale DNS-Server und DNS-basierte Software zur Filterung und Überwachung des lokalen Datenverkehrs. Das soll in erster Linie verhindern, dass Mitarbeiter auf unerlaubte oder gefährliche Inhalte zugreifen können. Mit DoH sind die Mitarbeiter allerdings in der Lage, die Filter zu umgehen und auch auf blockierte Inhalte zuzugreifen.

Und auch die Sicherheit Ihrer Privatsphäre ist bei DoH nicht zu einhundert Prozent garantiert. Die Daten sind zwar auf Ihrem Weg zwischen Client und Resolver in beide Richtungen verschlüsselt, allerdings stehen den Providern durchaus auch andere Optionen zur Verfügung (Stichwort „TLS-Handshake“ und „SNI“), mit denen diese den Verlauf Ihrer besuchte Webseiten nachvollziehen können.

Gut zu wissen: In den USA sind vor allem große Provider (wie z.B. Comcast) erbitterte Gegner von DoH, da damit unter anderem gezielte Werbung massiv erschwert wird. Aus diesem Grund hat eine Gruppe von ISPs eine Präsentation mit missverständlichen und sogar falschen Aussagen über DoH erstellt, in der Hoffnung, damit einen ablehnende Haltung von Seiten des Gesetzgebers und des Kongresses zu erzeugen.

3. Welche Browser unterstützen bereits DoH?

3.1. Mozilla Firefox

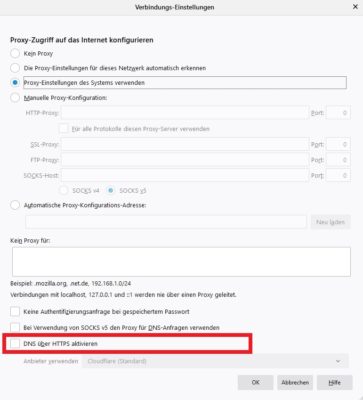

Mozilla und der amerikanische Internet-Dienstleister Cloudflare sind die treiben Kräfte hinter DNS over HTTPS, daher war Firefox auch der ersten Browser mit integriertem DoH. In der aktuellen Version können Sie die Funktion über „Einstellungen -> Verbindungs-Einstellungen“ aktivieren.

Tipp: Firefox wickelt alle DoH-Anfragen standardmäßig über einen Cloudflare-Resolver ab. Persönliche Einstellungen in Bezug auf das DNS-Handling werden einfach übergangen. Es besteht aber alternativ die Möglichkeit, die Einstellung auf einen anderen DoH-Resolver zu setzen.

3.2. Google Chrome

Nach dem Firefox ist Google Chrome der zweite Browser, der mit DoH ausgestattet wurde. Allerdings müssen Sie es hier erst noch über den Link „chrome://flags/#dns-over-https“ aktivieren. Aktuell klappt das bereits für Windows, Mac, Android und Chrome OS, Nutzer von Linux bleiben leider erst einmal außen vor.

Nach dem Einschalten der Funktion sendet Chrome die DNS-Anfragen an denselben Server wie zuvor, verschlüsselt aber den Traffic, wenn dieser eine DoH-fähige Schnittstelle besitzt. Ist das nicht der Fall, werden die Anfragen unverschlüsselt gesendet.

3.3. Chromium-basierte Browser

Viele andere bekannte Browser (darunter beispielsweise Microsoft Edge, Opera oder Vivaldi) basieren auf Chromium und seiner Blink-Engine. DNS over HTTPS ist daher auch bei diesen vorhanden und kann in den jeweiligen Einstellungen aktiviert werden.

Gut zu wissen: Apple hält sich hinsichtlich der Fragen nach eine DoH-Implementierung in Safari aktuell noch sehr bedeckt. Da in den neueren Versionen des Browsers aber schon zunehmend individuelle Datenschutzfunktionen zu finden sind, besteht eine hohe Wahrscheinlichkeit, dass in naher Zukunft auch eine Entscheidung in Bezug auf das DoH-Protokoll getroffen wird.

(25 votes, average: 4,70 out of 5)

(25 votes, average: 4,70 out of 5)